Jälleen lehtitilausansa. Kaksi palvelinta sijaitsee Panamassa ja yksi Honkongissa.

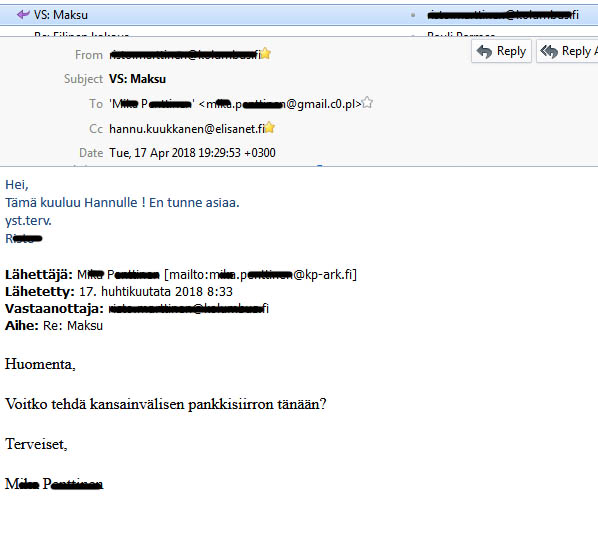

En todellakaan koskisi tällaiseen tarjoukseen. Tässä on kyse jälleen ID varkausyrityksestä tai lehtitilauksesta jonka maksat mutta et saa koskaan. Kuvan alla domannimielvityksiä.

Tuossa "Tilaa ja tutustu" -linkissä on Honkongiin vievä osoite. Lähettäjän domannimi löytyy Panamasta, kuten myös "reply" eli postin vastausosoite. Kaikkien domannimien omistajat on piiloitettu domainrekistereissä ja kaikki nimet ovat peräisin domain-"halpakaupasta".

Honkongilainen osoite on tällä hetkellä 3kk ikäinen, eli sitä ei ole ehditty ilmiantaa spämmirekistereihin tai blokata pois verkosta.

Domain Name: HLOSEND.COM (Isäntäkone on Honkongissa - nimen omistajasta ei ole tietoa)

Registry Domain ID: 2217603502_DOMAIN_COM-VRSN

Registrar WHOIS Server: whois.namecheap.com

Registrar URL: http://www.namecheap.com

Updated Date: 2018-01-23T23:23:20Z

Creation Date: 2018-01-23T23:23:19Z

Registry Expiry Date: 2019-01-23T23:23:19Z

Registrar: NameCheap Inc.

Registrar IANA ID: 1068

Registrar Abuse Contact Email: abuse@namecheap.com

Registrar Abuse Contact Phone: +1.6613102107

Domain Status: clientTransferProhibited https://icann.org/epp#clientTransferProhibited

Name Server: DNS1.REGISTRAR-SERVERS.COM

Name Server: DNS2.REGISTRAR-SERVERS.COM

DNSSEC: unsigned

Reply osoite: CUBSEND.INFO on rekisteröity myös halpiksesta (namecheap) omistajanimet piiloitettu. Hankittu syyskuussa 2017 yhdeksi vuodeksi.

Domain Name: CUBSEND.INFO

Registry Domain ID: D503300000045301887-LRMS

Registrar WHOIS Server: whois.namecheap.com

Registrar URL: www.namecheap.com

Updated Date: 2017-11-07T20:30:42Z

Creation Date: 2017-09-07T22:31:17Z

Registry Expiry Date: 2018-09-07T22:31:17Z

Registrar Registration Expiration Date:

Registrar: NameCheap, Inc

Registrar IANA ID: 1068

Registrar Abuse Contact Email: abuse@namecheap.com

Registrar Abuse Contact Phone: +1.6613102107Registry Admin ID: C208683418-LRMS

Admin Name: WhoisGuard Protected

Admin Organization: WhoisGuard, Inc.

Admin Street: P.O. Box 0823-03411

Admin City: Panama

Admin State/Province: Panama

Admin Postal Code:

Admin Country: PA

Admin Phone: +507.8365503

Admin Phone Ext:

Admin Fax: +51.17057182

Admin Fax Ext:

Admin Email: 586587f2c2a94645bf1590e72600cbcd.protect@whoisguard.com

Lähettäjän postiosoite ABROSEND.INFO on myös Panamasta ja omistaja tuntematon.

Hankittu samoin syyskuussa 2017 yhdeksi vuodeksi.

omain Name: ABROSEND.INFO

Registry Domain ID: D503300000045275893-LRMS

Registrar WHOIS Server: whois.namecheap.com

Registrar URL: www.namecheap.com

Updated Date: 2017-11-05T20:30:50Z

Creation Date: 2017-09-05T21:44:14Z

Registry Expiry Date: 2018-09-05T21:44:14Z

Registrar Registration Expiration Date:

Registrar: NameCheap, Inc

Registrar IANA ID: 1068

Registrar Abuse Contact Email: abuse@namecheap.com

Registrar Abuse Contact Phone: +1.6613102107

Registry Admin ID: C208599737-LRMS

Admin Name: WhoisGuard Protected

Admin Organization: WhoisGuard, Inc.

Admin Street: P.O. Box 0823-03411

Admin City: Panama

Admin State/Province: Panama

Admin Postal Code:

Admin Country: PA

Admin Phone: +507.8365503

Admin Phone Ext:

Admin Fax: +51.17057182

Admin Fax Ext:

Admin Email: a2d4dfbb786a46b1939ba8c9abdb652c.protect@whoisguard.com

Registry Tech ID: C208599736-LRMS