MALADVERTISING käännösehdotukseni on:

KAAPPARIMAINOS (artikkeli on käännös Malwarebyte:n sivuilta, linkki

alkuperäiseen artikkeliin on tekstin lopussa)

Kaapparimainos on verkkomainoksessa piileskelevä

kaappariohjelma, joka on vaikeasti havaittavissa ja sen vahinkotoiminta on

hankalasti estettävissä.

Jokainen mainosbanneri, pop-upikkunamainos tai vastaava

ohjelmoitu mainos on uhkapotentiaali, riippumatta siitä, kuinka luotettavalla

sivustolla se on. Mainoksia ei välttämättä ole asennusvaiheessa tarkistettu

viruksen varalta JA mainoksen asennusvaiheessa siinä kenties ei vielä ole

kaappariohjelmaa, kaappariohjelma voidaan asentaa mainospäivityksenä.

Kaapparimainos saattaa sisältää näkymättömän linkkialueen

(joka peittää mainoksen tai ulottuu jopa varsinaiselle selattavalle

verkkosivulle). Kaapparimainos saattaa näyttää samanlaiselta kuin jokin muu,

luotettavan suuren brändin mainos.

Näkymätön linkki vie sinut kaapparisivulle, joka saattaa

ulkoasultaan olla aivan sen sivun näköinen jossa luulit klikkaavasi sivun omaa

linkkiä. Tämä uusi kaapparisivu lähettää

koneellesi hyökkäysohjelman joka varsinaisesti saastuttaa koneesi.

Kaapparimainos voi olla vaikea havaita edes ohjelmilla,

koska se saattaa olla osa kiertävää mainossykliä, joten jokainen mainoskuva ei

sisällä kaapparikoodia.

Sinua ei pelasta sivun WOT (web of trust) analyysi tai suositus, koska ansa ei ole itse

sivulla vaan sen erillisessä mainoskomponentissa.

Cyber rikolliset voivat myös asettaa kaappariohjelmistolle aikalaukaisijan

joka käynnistää laajan kaapparimainosjakelun useammalle verkkosivustolle

yhtaikaa ja odottamattomasti. Minuutti sitten ei ollut ja ”nyt” on.

Kaappariohjelma voidaan myös asettaa laukeavaksi tietyissä käyttöolosuhteissa.

Miten voit suojautua näin kavalaa ansaa vastaan?

-

estä selainasetuksissa Pop-up

ikkunat (selain ilmoittaa yleensä estäneensä sivulla aukeavan ikkuna kun tämä

on toiminnassa)

-

estä selainasetuksissa

automaattinen siirtyminen ”toiselle sivulle” (selain ilmoittaa estäneensä siirtymisen

kun tämä on toiminnassa)

-

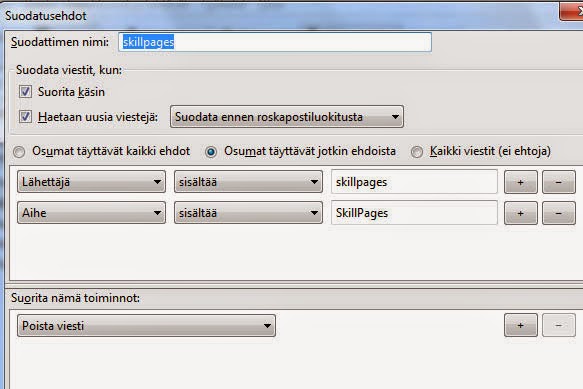

Jos et halua/osaa puuttua

selainasetuksiin tai kenties niiden lisäksi haluat varmistaa asian,

Pop-up-blogger ja AD blogger-ohjelmia on saatavilla (hanki luotettavalta

toimittajalta tai kaupasta). (Malware tarjoaa käyttöösi melko viisaan ohjelman ilmaiseksi)

-

asenna hyvä ja luotettava

palomuuri (Windowsin oma palomuuri ei sellainen välttämättä ole)

-

asenna hyvä ja luotettava

virustorjuntaohjelma ja huolehdi, että sen virustietokanta on joka päivä tuore

(jos se ei itse päivitä kantaa automaattisesti). Myös vaikka se sen lupaisi

tehdä, voit tarkistaa aika-ajoin onko kanta tuore torjuntaohjelman

tilanne-ikkunasta (status).

-

hyvä turvalisä on ”Sandbox”

ohjelma jolla voidaan luoda virtuaalikansioita (näennäiskansio) verkkolatausta

varten, tai asettaa FlashPlayer ja PDF viewer toimimaan virtualisesti. Se

tarkoittaa, että ohjelmat eivät löydä sellaisille levyosoille joihin mahdolliset

haittaohjelmat voisivat asentua toimiviksi.

Lisätietoa saat englanninkieliseltä sivulta: https://blog.malwarebytes.org/malvertising-2/2015/02/what-is-malvertising/

Virustorjunta varoittaa videosta jossa http://www.prepforprep.org/ on oikea järjestö mutta videon linkki vie tunnistamattomaan IP osoitteeseen.

Virustorjunta varoittaa videosta jossa http://www.prepforprep.org/ on oikea järjestö mutta videon linkki vie tunnistamattomaan IP osoitteeseen.