Ei mikään aivan uisi ilmiö, mutta lisääntyvä ilmiö on spämmien sisällöissä Content-Transfer-Encoding: base64. Base64 encoding eli sisältö muunnetaan binääritiedoksi. Tämä siksi, että tuoista datamössöstä on hankalaa löytää avainsanoja joilla voisi suodattaa spämmit pois normaalipostin joukosta.

Mitä tämä koodaus sitten tarkoittaa muuta? Kirje on muuttunut kirjeen lähdekoodissa lukukelvottomaksi. Sitä on vaikeampi tulkata ilman tulkintaa osavaa ohjelmnistoa. Postiselaimet kyllä osaavat mutta silloin on jo liian myöhäistä. Esimerkiksi linkkien löytäminen ja (vaarattomiksi) tulkitseminen jää sähköpostiselaimen lukukentän, "mouseover" eli kohdistimen viennin näkyvän aktiivitekstin päälle ja selaimen marginaalista lukemisen varaan:

"Sisällön siirto-koodaus: base64. Base64-koodaus on menetelmä, jota käytetään binäärisen datan lähettämiseen. ... base64-koodauksessa käytetyt merkit, base64-aakkoset, eivät sisällä mitään SMTP: lle tärkeitä erikoismerkkejä tai yhdysviivaa, jota käytetään MIME (Universal Purpose Internet Mail Extensions) sisältämissä merkkijonoissa."

Alkuperäinen teksti:

"Content-Transfer-Encoding: base64. Base64 encoding is the scheme used to transmit binary data. ... The characters used in base64 encoding, the base64

alphabet, include none of the special characters of importance to SMTP

or the hyphen used with Multipurpose Internet Mail Extensions (MIME)

boundary strings."

This Blog contains information about suspicious material delivered in Web or by email. The content is in Finnish but as far I have seen, most of the visitors come from all around the world. In most cases from Italy, USA and Russia. Maybe you use browser translators? Hope you will understand the translated content. This Finnish version is important because there are several English pages telling about these same problems but just few in Finnish.

tiistai 29. lokakuuta 2019

Kiinalainen "spämmiasekauppias"

Myyntikirje kauppasi erilaisia spämmäyspaketteja, osoiteistoja, spämmäysohjelmistoja yms.

Kaikki maksumuodot kelpaa

Otsake on ikäänkuin paluupostia "Re"

Re:SMTP server for email marketing/https cpanel/updated fresh email list.

------------------------------KIRJE ALKAA---------------------------------

paluteosoite: qq.com kysely kertoo kiinalaisesta domainnimen omistajasta.

Hän kenties ajattelee: "Jos myyn aseen, en käske tappamaan", Tässä tapauksessa myydään verkkorikollisille verkkopaketteja ja spämmäystyökaluja yhtä vastuuttomasti. Se, että domain nimen omistajasta löytyy näin paljon tietoa, kertoo, että hän ei omasta mielestään itse "tee rikosta", koska ei pelkää kiinnijäämistä. qq.com:n doman nmestä löytyy seuraavaa tietoa:

Registrant Organization: Shenzhen Tencent Computer Systems CO.,Ltd

Registrant State/Province: Guang Dong

Registrant Country: CN

Admin Organization: Shenzhen Tencent Computer Systems CO.,Ltd

Admin State/Province: Guang Dong

Admin Country: CN

Tech Organization: Shenzhen Tencent Computer Systems CO.,Ltd

Tech State/Province: Guang Dong

Tech Country: CN

qq.com:ista kerrotaan lisäksi verkkopalstoilla seuraavaa:

"QQ on tunnettu ja tuottelias kiinalainen tietoverkkorikollisuuden tarjoaja, Shenzhen Tencent Computer Systems Co., Ltd, Guang Dong, Kiina, CN, Mark Monitorin isännöimä tunnettu ”krim-azon.com” Internet-palveluntarjoaja.

He levittävät roskapostia kaikialle, minne tahansa. Enimmäkseen posti on kiinan kieltä, etkä edes pysty sitä lukemaan."

Alla alkuiperäinen teksti:

"QQ is a well known and prolific Chinese cyber crime provider. Shenzhen Tencent Computer Systems CO.,Ltd, Guang Dong, China, CN, hosted by Mark Monitor a known “crime-azon.com” ISP. They spam everyone, every where. Most of the time it’s in Chinese and you can’t read it anyway."

Kaikki maksumuodot kelpaa

Otsake on ikäänkuin paluupostia "Re"

Re:SMTP server for email marketing/https cpanel/updated fresh email list.

------------------------------KIRJE ALKAA---------------------------------

Hello

friend

we

sell kinds of bulk mailing tools

-New

updated packages-

....jne...

-----------------------------------------------------------------------------------

paluteosoite: qq.com kysely kertoo kiinalaisesta domainnimen omistajasta.

Hän kenties ajattelee: "Jos myyn aseen, en käske tappamaan", Tässä tapauksessa myydään verkkorikollisille verkkopaketteja ja spämmäystyökaluja yhtä vastuuttomasti. Se, että domain nimen omistajasta löytyy näin paljon tietoa, kertoo, että hän ei omasta mielestään itse "tee rikosta", koska ei pelkää kiinnijäämistä. qq.com:n doman nmestä löytyy seuraavaa tietoa:

Registrant Organization: Shenzhen Tencent Computer Systems CO.,Ltd

Registrant State/Province: Guang Dong

Registrant Country: CN

Admin Organization: Shenzhen Tencent Computer Systems CO.,Ltd

Admin State/Province: Guang Dong

Admin Country: CN

Tech Organization: Shenzhen Tencent Computer Systems CO.,Ltd

Tech State/Province: Guang Dong

Tech Country: CN

qq.com:ista kerrotaan lisäksi verkkopalstoilla seuraavaa:

"QQ on tunnettu ja tuottelias kiinalainen tietoverkkorikollisuuden tarjoaja, Shenzhen Tencent Computer Systems Co., Ltd, Guang Dong, Kiina, CN, Mark Monitorin isännöimä tunnettu ”krim-azon.com” Internet-palveluntarjoaja.

He levittävät roskapostia kaikialle, minne tahansa. Enimmäkseen posti on kiinan kieltä, etkä edes pysty sitä lukemaan."

Alla alkuiperäinen teksti:

"QQ is a well known and prolific Chinese cyber crime provider. Shenzhen Tencent Computer Systems CO.,Ltd, Guang Dong, China, CN, hosted by Mark Monitor a known “crime-azon.com” ISP. They spam everyone, every where. Most of the time it’s in Chinese and you can’t read it anyway."

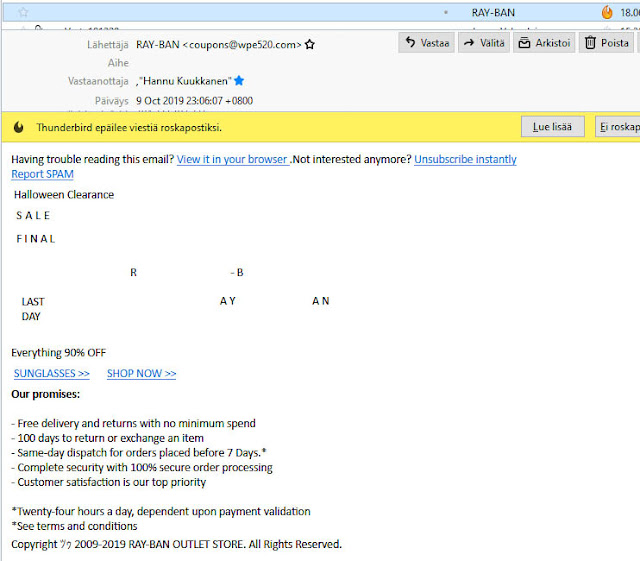

Kiinalaisia RayBandeja 90% alennuksella?

Kerroinn tästä ansasta jo edellisessä tekstissä 9.10. https://vaarallinenweb.blogspot.com/2019/10/ray-band-lasejasi-tuskin-saat.html siinä olevat osoitteet ovat erilaiset kuin tässä, joka todistaa jo yksin, että tämä toiminta ei ole laillista.

Uskooko kukaan 90% alennuksiin RayBan laseissa?

Linkkejä on kirjeessä runsaasti. Suurinosa vie samaan tietokantaosoitteeseen riippumatta siitä, mitä näkyvässä linkkitekstissä lukee. Kyse on hämäyksestä. Alla olevasta kirjekopiosta on kaikki linkit poistettu. Jokainen alleviivattu sana oli tietokantalinkki.

Lähettäjä on: "amazon-us-west-amazonaws57.bcgrj.com" Joka osoite ei ole missään tekemisissä amazon. com:in kanssa. Todellinen lähettäjän domainnimi on "bcgrj.com" joka vie Kiinaan: Registrant City: Chengdu, Registrant State/Province: Sichuan. Muut omistajan tiedot on peitetty.

Linkkien domainnimi oli vastaavasti alidomainnimetty "Amazonin" mukaan mutta loppuosoite: muscak.com vie Kiinaan. Ainoa tieto joka omistajasta selviää on kiinalainen maakunta: neimenggu, joka löytyi jo edellisen spämmin tiedoista. Rekisteröijä on myös msama: Alibaba Cloud Computing, joka ei takaa nimen omistajan toiminnan lainmukaisuutta. Amazonin nimen väärinkäyttö sen sijaan vaikuttaa suorastaan rikolliselta.

---------------------------------KIRJE---------------------------------------

![]() --------------------------------------------------------------------------------

--------------------------------------------------------------------------------

Uskooko kukaan 90% alennuksiin RayBan laseissa?

Linkkejä on kirjeessä runsaasti. Suurinosa vie samaan tietokantaosoitteeseen riippumatta siitä, mitä näkyvässä linkkitekstissä lukee. Kyse on hämäyksestä. Alla olevasta kirjekopiosta on kaikki linkit poistettu. Jokainen alleviivattu sana oli tietokantalinkki.

Lähettäjä on: "amazon-us-west-amazonaws57.bcgrj.com" Joka osoite ei ole missään tekemisissä amazon. com:in kanssa. Todellinen lähettäjän domainnimi on "bcgrj.com" joka vie Kiinaan: Registrant City: Chengdu, Registrant State/Province: Sichuan. Muut omistajan tiedot on peitetty.

Linkkien domainnimi oli vastaavasti alidomainnimetty "Amazonin" mukaan mutta loppuosoite: muscak.com vie Kiinaan. Ainoa tieto joka omistajasta selviää on kiinalainen maakunta: neimenggu, joka löytyi jo edellisen spämmin tiedoista. Rekisteröijä on myös msama: Alibaba Cloud Computing, joka ei takaa nimen omistajan toiminnan lainmukaisuutta. Amazonin nimen väärinkäyttö sen sijaan vaikuttaa suorastaan rikolliselta.

---------------------------------KIRJE---------------------------------------

| Having trouble reading this email? View it in your browser. Not interested anymore? Unsubscribe instantly. SPAM RAYBAN SHOP/BRAND/COLLECTIONS |

|||

| 90% OFF & FREE SHIPPING Hurry,Last Chance From Oct 31th,Halloween 2019! THE MORE YOU BUY , THE MORE YOU SAVE! Shop Now > |

|||

|

|||

| Our promises: 1. Free delivery and returns with no minimum spend 2. 100 days to return or exchange an item 3. Same-day dispatch for orders placed before 7 Days.* 4. Complete security with 100% secure order processing 5. Customer satisfaction is our top priority |

|||

| Copyright © 2009-2018 RAY-BAN OUTLET STORE All Rights Reserved. |

tiistai 15. lokakuuta 2019

Blogeja ja palutesivuja kiertäävä spammi

Allaoleva viesti esiintyy lukuisilla blogi-sivuilla ja verkkosivujen palautteina. Kyseisen viestin tarkoituksena on toimia ansana.

Googlasin linkin lainausmerkeissä ja sain yli 700 osumaa joista, ne muutamat joita satunnaisesti poimin, olivat keskustelupalstoilla ja saman tekstin sisällä. Viesti oli raportoitu myös spämmiksi joillakin palstoilla. Teksti viittaa verkkokauppaan jollaista ei yleensä noilla sivuilla ole. Kyseessä on ilmeisimmin robotilla tuotettu hakuammunta, tai pelkästään uteliaisuuteen perustuva ansa.

Saman kaltaisesta tekstiansasta kerroin artikkelissa:

https://vaarallinenweb.blogspot.com/2019/08/palautesivuilta-tullut-epamaarainen.html

https://www.hybrid-analysis.com/ kertoo tämän elokuun spammin linkin olleen vaarallinen.

----------------------------------VIESTI---------------------------------

Googlasin linkin lainausmerkeissä ja sain yli 700 osumaa joista, ne muutamat joita satunnaisesti poimin, olivat keskustelupalstoilla ja saman tekstin sisällä. Viesti oli raportoitu myös spämmiksi joillakin palstoilla. Teksti viittaa verkkokauppaan jollaista ei yleensä noilla sivuilla ole. Kyseessä on ilmeisimmin robotilla tuotettu hakuammunta, tai pelkästään uteliaisuuteen perustuva ansa.

Saman kaltaisesta tekstiansasta kerroin artikkelissa:

https://vaarallinenweb.blogspot.com/2019/08/palautesivuilta-tullut-epamaarainen.html

https://www.hybrid-analysis.com/ kertoo tämän elokuun spammin linkin olleen vaarallinen.

----------------------------------VIESTI---------------------------------

nimi= Terese yritys= Terese Becker osoite= Via Muraccio 147 email= becker.teres@gmail.com (muutin hieman) puh/fax= 026 700 16 46 (026 maatunnusta ei ole olemassa) soita= pian viestini= Hey i like your webshop, But I have a question, i see a lot of products in this shop http://item.pictures/cheaproducts28 (muutin hieman) that you also sell in your shop.

but there items are 34% cheaper, well my question is what is the difference between your shop and theirs, is it the quality or something else, I hope you can answer my question. Yours truly "Sent from my iPhone"

----------------------------------------------------------

Pöyristyttävä huijauskirje huijatuille

Tämä allaoleva kirje on saapunut massajakeluna, joten aina löytyy joku onnelton jota on huijattu ja hän on saattanut menettää suuriakin summia. Nyt näitä, muka YK:sta saapuvia "korvauskirjeitä" satelee ja epätoivoisesti rahojaan ja huijauksesta vastuullisia etsivä, saattaa epätoivoisena langeta tällaiseen ansaan. Älkää vastatko kirjeeseen, se on uusi HUIJAUS. Tällä kerätään henkilötietoija ja pankkitietoja rikollisiin tarkoituksiin.

UN/IMF ei käytä minkäänlaiseen postitukseen G-mailin ilmaisosoitetta, eikä heillä ole tällaista kampanjaa menossa. Varoitus spämmistä löytyy IMF:n sivulta: https://www.imf.org/external/scams.htm

Edellinen samanlainen yritys oli 2017: https://vaarallinenweb.blogspot.com/2017/12/unites-nations-ei-kayta-g-mailia.html

Myös FBI:n nimissä on vastaavaa yritetty: https://vaarallinenweb.blogspot.com/2019/07/fbi-ansa-kiertaa-jalleen-postilaatikoita.html

--------------------------------KIRJE--------------------------------------

UN/IMF ei käytä minkäänlaiseen postitukseen G-mailin ilmaisosoitetta, eikä heillä ole tällaista kampanjaa menossa. Varoitus spämmistä löytyy IMF:n sivulta: https://www.imf.org/external/scams.htm

Edellinen samanlainen yritys oli 2017: https://vaarallinenweb.blogspot.com/2017/12/unites-nations-ei-kayta-g-mailia.html

Myös FBI:n nimissä on vastaavaa yritetty: https://vaarallinenweb.blogspot.com/2019/07/fbi-ansa-kiertaa-jalleen-postilaatikoita.html

--------------------------------KIRJE--------------------------------------

From Desk of: Juana H. Cook (Mrs)

--------------------------------------------------------------------------

For: Secretary-General Antonio Guterres.

United Nations Headquarters in Geneva,

Switzerland

UN/IMF Pay{ATM Compensation Payment Notification Valued at US$5,900,000.00}

Dear Beneficiary,

This is to inform you that the UN/IMF Compensation and Debt Settlement Bureau in conjunction with the

European Union (EU) wishes to congratulate you on the successful selection in our ongoing fund remittance

promo for all Scam victims, ecological and natural disaster affected individuals to be issued ATM Global

Cash Card for compensation around the globe. This scheme was initiated by the United Nations, International

Monetary Fund (IMF) with European Union (EU) to compensate all Such victims and also to help the world in

the sustainable 2020 Poverty Alleviation Scheme and Economic Meltdown. In regards to this, we wish to inform

you that your compensation funds valued at US$5,900,000.00 {Five Million and Nine Hundred Thousand

USDollars} has been authorized to be released to you through our ATM Global Cash Centre stated hereunder.

BENEFICIARY SELECTION PROCESS

Note that no tickets were sold out. Your email was among other lucky emails/Scam Victims users selected

RANDOMLY via United Nations e-wheel World Wide Web (WWW) Computer Ballot System drawn from over 5,000,000

companies and 5,000,000 individual email/Scam Victims from all over the world during the all victims

Online EMAIL selection draw.In the mean time we have been mandated to issue out this payment via our ATM

Global Swift Cash Card Payment method, which is the latest technology powered by the ATM Global Inc.

This ATM Global Swift Cash Card will be credited/uploaded with your above referenced fund and couriered

to your door step via Exclusive Royal Classified Courier and a tracking number will be issued to you to

enable you track your parcel till it gets to its final destination.

Take note that your ATM card Number; XXXX 4214 7682 XXXX has been approved and validated in your favor.

Meanwhile,your Secret Pin Number will be available as soon as you confirm the receipt of your Global ATM

Cash CARD. You are permitted a maximum withdrawal value of US$10,000(Ten Thousand Dollars) daily and this

ATM card can be used in any ATM machine/cash Point anywhere in the world.

Therefore, you are advised to feel free to contact our Director of the ATM Global Cash Centre with

the required information as listed below to the following office via email stated hereunder.

The Director

ATM Global Cash Centre.

UN Compensation Bureau

3 Whitehall Court London SW1A 2EL

United Kingdom

Email: uncc.paymaster@gmail.com

Contact Person: Dr. Fred Mc Naid

Required information:

1. Full Name

2. Phone and Fax Number

3. Address Were You Want Us to Send the ATM Card

4. Your Age and Current Occupation

5. Country

Take note that because of impostors, we hereby issued you our Attestation Code Number:(UNATM-UNTA001F313)

which you must keep from any third party AND should indicate this Secret Code Number when contacting the

ATM Global Cash Centre by using it as your subject AND we will not bear responsibility if lost because your

funds will not be attended to without this information. Therefore you are hereby mandated now to contact

our Director of ATM Global Cash Center for more details AND directives for the immediate release of your

ATM Global cash card.

We Wait For Your urgent Response.

Yours in Service,

Juana H. Cook (Mrs)

For: Secretary-General Antonio Guterres.

United Nations Office, Geneva-Switzerland.

maanantai 14. lokakuuta 2019

UUSI spämmiansatyyppi

Tai oikeammin, ei niinkään uusi mutta nyt tätä tekniikkaa on käytetty massapostituksissa joissa kirjeen sisältö vaihtelee mutta linkkien klikkausten lopputulos vie samaan, tai saman kaltaiseen ansaan.

Tunnusomaista on, että kirjeessä oleva linkki on koko kirjeen alueella, vaikka sanoja olisi linkkivärjätty ja alleviivattu. Tässä tapauksessa kaikki on alleviivattua sinistä linkkiväriä. Linkki osoittaa yleensä vain yhteen lyhennettyyn verkko-osoitteeseen. Tässä tapauksessa "bit.do" lyhenteenä mutta usein myös "bit.ly" lyhenteenä. Muitakin lyhennyspalveluja käytetään.

Ei ole mikään vitsi, että nuo lyhennetyt osoitteet (siis lyhennelminäkin) ovat pitkä rimpsu koodia. Tämän "lyhenteen" tarkoitus on vain hämäys.

Lyhennetty osoite pitää käydä purkamassa lyhennepalvelun ohjeen mukaan. Varsinaioset osoitteet, tässä huijjaustyypissä, näyttävät vievän yleensä osoitteeseen: "aptrk10.com". Alla edelleen analysoituna, mitä tuosta osoitteesta löytyy:

Short link: http://bit.do/fcCfF....

Redirects to: https://aptrk10.com/?a=1055&oc=5679&c=15822&m=3&s1=9

Tuossa osoitteessa on selkeä vaara, koska se osoittaa ilmeisesti tietokantaosoitteeseen tai osoitteisiin, josta/joista koneellesi saattaa tulla aivan mitä tahansa. Hyvin usein virus tai tietokalastusansa (=lomake jolla johonkin keksittyyn tarkoitukseen udellaan tietojasi).

Löytyi OSOITE http://aptrk10.com

Katsoin mitä tietoa "urlscan" löytää kysesiestä osoitteesta:

https://urlscan.io/result/bfc2c64d-7c49-45ed-a380-f3e84daa30ca

SIVUSTO ON VAARALLINEN:

Verdict: Malicious (Score: 100/100)

urlscan - Score: 100 phishing

uusi tuomio "Google Safe Browsing" olisi "syytön" eli maine olisi puhdistettu, vaikka nämä spämmit eivät ainakaan minua vakuuta.

Domain nimen omistaa ja aministroi:

Name:Domain Administrator

Organization:THE ROCKET SCIENCE GROUP LLC (sama firma omistaa "mailchimp" postitusohjelman jota käyetään paljon roskapostittukseen)

Street:675 Ponce De Leon Ave

City:Atlanta

State:Georgia

Postal Code:30308

Country:US

Phone:+1.6789990141

Fax:+1.6789990142

Email:email@contact.gandi.net

Registrar Abuse Contact Email: email@support.gandi.net

Toinen nimipalvelu kertoo erilaista totuutta:

Domain Name: aptrk10.com

Registry Domain ID: 1951124117_DOMAIN_COM-VRSN

Registrar WHOIS Server: WHOIS.ENOM.COM

Registrar URL: WWW.ENOM.COM

Updated Date: 2019-07-06T08:26:10.00Z

Creation Date: 2015-08-04T19:16:00.00Z

Registrar Registration Expiration Date: 2020-08-04T19:16:00.00Z

Registrar: ENOM, INC.

Registrar IANA ID: 48

Domain Status: clientTransferProhibited https://www.icann.org/epp#

Registrant Name: PEITETTY

Registrant Organization: PEITETTY

Registrant Street: PO Box 639

Registrant Street: C/O aptrk10.com

Registrant City: Kirkland

Registrant State/Province: WA

Registrant Postal Code: 98083

Registrant Country: US

Registrant Phone:

Registrant Phone Ext:

Registrant Fax:

Registrant Email: PEITETTY

Admin Name: PEITETTY

Admin Organization: PEITETTY

Admin Street: PO Box 639

Admin Street: C/O aptrk10.com

Admin City: Kirkland

Admin State/Province: WA

Admin Postal Code: 98083

Admin Country: US

Admin Phone:

Admin Phone Ext:

Admin Fax:

Admin Email:

Tech Name: Whois Agent

Tech Organization: PEITETTY

Tech Street: PO Box 639

Tech Street: C/O aptrk10.com

Tech City: Kirkland

Tech State/Province: WA

Tech Postal Code: 98083

Tech Country: US

Tech Phone:

Tech Phone Ext:

Tech Fax:

Registrar Abuse Contact Email:

Registrar Abuse Contact Phone:

URL of the ICANN WHOIS Data Problem Reporting System: HTTP://WDPRS.INTERNIC.NET/

>>> Last update of WHOIS database: 2019-10-13T14:59:29.00Z <<<

Tuo postin osoitekentässä näkyvä HOBO spämmi tarkoittaa vastaavaa ansaa. Eli molemmat kirjeet on toteutettu samalla kaavalla. Allaoleva kirje on vanhempaa aineistoa. Siinä tähdätään samalla viestillä samaan ansaan. Tekiikka poikkeaa hieman. Katso näkyvä linkki alamarginaalissa. Sitä ei ole peitetty vaan se vie suoraan tietokantaan. Tämän uudempi tekniikka on halunnut peittää kantalinkin, vaikka mielestäni ei mitenkään onnistunmeesti (onneksemme).

Tunnusomaista on, että kirjeessä oleva linkki on koko kirjeen alueella, vaikka sanoja olisi linkkivärjätty ja alleviivattu. Tässä tapauksessa kaikki on alleviivattua sinistä linkkiväriä. Linkki osoittaa yleensä vain yhteen lyhennettyyn verkko-osoitteeseen. Tässä tapauksessa "bit.do" lyhenteenä mutta usein myös "bit.ly" lyhenteenä. Muitakin lyhennyspalveluja käytetään.

Ei ole mikään vitsi, että nuo lyhennetyt osoitteet (siis lyhennelminäkin) ovat pitkä rimpsu koodia. Tämän "lyhenteen" tarkoitus on vain hämäys.

Lyhennetty osoite pitää käydä purkamassa lyhennepalvelun ohjeen mukaan. Varsinaioset osoitteet, tässä huijjaustyypissä, näyttävät vievän yleensä osoitteeseen: "aptrk10.com". Alla edelleen analysoituna, mitä tuosta osoitteesta löytyy:

Short link: http://bit.do/fcCfF....

Redirects to: https://aptrk10.com/?a=1055&oc=5679&c=15822&m=3&s1=9

Tuossa osoitteessa on selkeä vaara, koska se osoittaa ilmeisesti tietokantaosoitteeseen tai osoitteisiin, josta/joista koneellesi saattaa tulla aivan mitä tahansa. Hyvin usein virus tai tietokalastusansa (=lomake jolla johonkin keksittyyn tarkoitukseen udellaan tietojasi).

Löytyi OSOITE http://aptrk10.com

Katsoin mitä tietoa "urlscan" löytää kysesiestä osoitteesta:

https://urlscan.io/result/bfc2c64d-7c49-45ed-a380-f3e84daa30ca

SIVUSTO ON VAARALLINEN:

Verdict: Malicious (Score: 100/100)

urlscan - Score: 100 phishing

uusi tuomio "Google Safe Browsing" olisi "syytön" eli maine olisi puhdistettu, vaikka nämä spämmit eivät ainakaan minua vakuuta.

Domain nimen omistaa ja aministroi:

Name:Domain Administrator

Organization:THE ROCKET SCIENCE GROUP LLC (sama firma omistaa "mailchimp" postitusohjelman jota käyetään paljon roskapostittukseen)

Street:675 Ponce De Leon Ave

City:Atlanta

State:Georgia

Postal Code:30308

Country:US

Phone:+1.6789990141

Fax:+1.6789990142

Email:email@contact.gandi.net

Registrar Abuse Contact Email: email@support.gandi.net

Toinen nimipalvelu kertoo erilaista totuutta:

Domain Name: aptrk10.com

Registry Domain ID: 1951124117_DOMAIN_COM-VRSN

Registrar WHOIS Server: WHOIS.ENOM.COM

Registrar URL: WWW.ENOM.COM

Updated Date: 2019-07-06T08:26:10.00Z

Creation Date: 2015-08-04T19:16:00.00Z

Registrar Registration Expiration Date: 2020-08-04T19:16:00.00Z

Registrar: ENOM, INC.

Registrar IANA ID: 48

Domain Status: clientTransferProhibited https://www.icann.org/epp#

Registrant Name: PEITETTY

Registrant Organization: PEITETTY

Registrant Street: PO Box 639

Registrant Street: C/O aptrk10.com

Registrant City: Kirkland

Registrant State/Province: WA

Registrant Postal Code: 98083

Registrant Country: US

Registrant Phone:

Registrant Phone Ext:

Registrant Fax:

Registrant Email: PEITETTY

Admin Name: PEITETTY

Admin Organization: PEITETTY

Admin Street: PO Box 639

Admin Street: C/O aptrk10.com

Admin City: Kirkland

Admin State/Province: WA

Admin Postal Code: 98083

Admin Country: US

Admin Phone:

Admin Phone Ext:

Admin Fax:

Admin Email:

Tech Name: Whois Agent

Tech Organization: PEITETTY

Tech Street: PO Box 639

Tech Street: C/O aptrk10.com

Tech City: Kirkland

Tech State/Province: WA

Tech Postal Code: 98083

Tech Country: US

Tech Phone:

Tech Phone Ext:

Tech Fax:

Registrar Abuse Contact Email:

Registrar Abuse Contact Phone:

URL of the ICANN WHOIS Data Problem Reporting System: HTTP://WDPRS.INTERNIC.NET/

>>> Last update of WHOIS database: 2019-10-13T14:59:29.00Z <<<

Tuo postin osoitekentässä näkyvä HOBO spämmi tarkoittaa vastaavaa ansaa. Eli molemmat kirjeet on toteutettu samalla kaavalla. Allaoleva kirje on vanhempaa aineistoa. Siinä tähdätään samalla viestillä samaan ansaan. Tekiikka poikkeaa hieman. Katso näkyvä linkki alamarginaalissa. Sitä ei ole peitetty vaan se vie suoraan tietokantaan. Tämän uudempi tekniikka on halunnut peittää kantalinkin, vaikka mielestäni ei mitenkään onnistunmeesti (onneksemme).

perjantai 11. lokakuuta 2019

Älä osta BitCoineja tuntemattomalta toimijalta

Kirjeen aihe: The secret is out. Want to know how to make money? kertoo tämän huijarin keksineen hyvän rahan ansaintatavan, ei muuta.

Näitä Bityti-raha huijjauskirjeitä saapuu tasaiseen tahtiin eri verkkorahavaluutoille nimettyinä.

Verkkoraha on hankittava AINOASTAAN LUOTETTAVALTA toimijalta. EI missään tapauksessa tällaisten e-mailmainosten peristeella.

Tässä e-mailissa oli vain yksi "piiloitettu" linkki joka kattaa koko kirjeen alueen. Vaikka noita "ikäänkuin" linkkejä on merkattu, ne eivät ole erillisiä. Linkki oli piiloitettu osoitelyhennyksen taakse: http://bit.do/DummyED#ERge3AKaecXUjabcdg2J (osoite on muutettu. Tämä osoite olisi vienyt tietokantaan josta koneellesi saattaa saapua vaikkapa virus, tai identiteettivarkauteen tähtäävä lomake. Kaikissa tapauksissa linkki osoittautuisi kalliiksi)

Lyhenteen takaa paljastui https://muw.fastestpacdtracks.company/?kw=1234&A1=12&X2=1234567 (linkki on muutettu)

"fastestpacedtracks.company"-osoite oli rekisteröity Artizonaan. Kaikki tarkemmat omistaja- ja osoitetiedot oli peitetty.

Registrant Organization: Domains By Proxy, LLC

Registrant State/Province: Arizona

Registrant Country: US

MUTTA kirje on lähtenyt osoitteesta: "vmta-g-185.lstrk.net" tuntemattomasta koneesta [31.172.135.150]. Kone-IP löytyy Venäjältä. Kuitenkin tuo "lstrk.net" osoite on rekisteröity Ranskaan.

Näin tarkoin piiloitetun henkilöllisyyden takaa ei voi löytyä muuta kuin HUIJARI jos häntä yleensä löydetään. Lähettäjänimi Jason Taylor on "lainattu" nimi. Mirror lähti "Taylorin" kelkkaan (jo 2016) kokeilumielessä. Mirror todisti James Taylorin nimen takana operoivan henkilön huijjariksi. Hänen FB sivunsa olivat tekaistut "vierailija"-kommentteineen. Sijoitusoperaation osallistunut Mirrorin toimittaja ei ole saanut rahojaan takaisin ja tässä juuri on tuon herra Taylorin businessidea pelkistetysti.

Älkä mene halpaan, se voi tulla kalliiksi!

Näitä Bityti-raha huijjauskirjeitä saapuu tasaiseen tahtiin eri verkkorahavaluutoille nimettyinä.

Verkkoraha on hankittava AINOASTAAN LUOTETTAVALTA toimijalta. EI missään tapauksessa tällaisten e-mailmainosten peristeella.

Tässä e-mailissa oli vain yksi "piiloitettu" linkki joka kattaa koko kirjeen alueen. Vaikka noita "ikäänkuin" linkkejä on merkattu, ne eivät ole erillisiä. Linkki oli piiloitettu osoitelyhennyksen taakse: http://bit.do/DummyED#ERge3AKaecXUjabcdg2J (osoite on muutettu. Tämä osoite olisi vienyt tietokantaan josta koneellesi saattaa saapua vaikkapa virus, tai identiteettivarkauteen tähtäävä lomake. Kaikissa tapauksissa linkki osoittautuisi kalliiksi)

Lyhenteen takaa paljastui https://muw.fastestpacdtracks.company/?kw=1234&A1=12&X2=1234567 (linkki on muutettu)

"fastestpacedtracks.company"-osoite oli rekisteröity Artizonaan. Kaikki tarkemmat omistaja- ja osoitetiedot oli peitetty.

Registrant Organization: Domains By Proxy, LLC

Registrant State/Province: Arizona

Registrant Country: US

MUTTA kirje on lähtenyt osoitteesta: "vmta-g-185.lstrk.net" tuntemattomasta koneesta [31.172.135.150]. Kone-IP löytyy Venäjältä. Kuitenkin tuo "lstrk.net" osoite on rekisteröity Ranskaan.

Näin tarkoin piiloitetun henkilöllisyyden takaa ei voi löytyä muuta kuin HUIJARI jos häntä yleensä löydetään. Lähettäjänimi Jason Taylor on "lainattu" nimi. Mirror lähti "Taylorin" kelkkaan (jo 2016) kokeilumielessä. Mirror todisti James Taylorin nimen takana operoivan henkilön huijjariksi. Hänen FB sivunsa olivat tekaistut "vierailija"-kommentteineen. Sijoitusoperaation osallistunut Mirrorin toimittaja ei ole saanut rahojaan takaisin ja tässä juuri on tuon herra Taylorin businessidea pelkistetysti.

Älkä mene halpaan, se voi tulla kalliiksi!

Tämä tunnuslukulaite EI tule S-pankista

Olen varoittanut näistä kirjeistä jo aiemmin:

https://vaarallinenweb.blogspot.com/2019/07/pankin-nimella-uusi-huijjaustyyppi.html

MUTTA on syytä muistuttaam kaikkia verkkopankeissa asioivia. Tämäkään sähköposti ei ole tullut S-pankista, vaan "inmotionhosting.com" palveluntarjoajan sähköpostitilin kautta lähetettynä. Sähköpostiosoite on saatu spämmereiden käyttämällä "peilauksella", jolla saadaan lähettäjän kohdalle ikäänkuin S-pankin osoite, JOSKA SIIS ON VIRHELLINEN TIETO.

Näitä pankkien vaatimia lisälaitteita EI SAA hankkia mistään muualta kuin omasta pankistasi tai sen osoittamasta, virallisesti hyväksytystä ja luotettavasta paikasta.

Pankki tarjoaa yleensä laitteen ilmaiseksi ja sitäpaitsi kun laiten on tullut pankilta, se on luotettava, eikä esim. lähetä avainlukujasi rosvoille.

Verkosta löytyy keskustelupalstalta tieto tämän kirjeen linkin osoitteesta 000webhostapp.com: "000webhost has been abused by many scammers/hackers. Therefore some companies decided to block our main hosting domain

Tämä tarkoittaa, että sivuistolta on saapunut runsaasti spämmiä ja domainnimi on estetty.

Kirjeen headerissa olevat osoitteet, samoin kuin tuo linkkiosoite ovat omistajatiedoiltaan peitettyjä. Ei, näin ollen, löydy vastuuhenkilöä nimien takaa.

-------------------------------------SPÄMMI----------------------------------

https://vaarallinenweb.blogspot.com/2019/07/pankin-nimella-uusi-huijjaustyyppi.html

MUTTA on syytä muistuttaam kaikkia verkkopankeissa asioivia. Tämäkään sähköposti ei ole tullut S-pankista, vaan "inmotionhosting.com" palveluntarjoajan sähköpostitilin kautta lähetettynä. Sähköpostiosoite on saatu spämmereiden käyttämällä "peilauksella", jolla saadaan lähettäjän kohdalle ikäänkuin S-pankin osoite, JOSKA SIIS ON VIRHELLINEN TIETO.

Näitä pankkien vaatimia lisälaitteita EI SAA hankkia mistään muualta kuin omasta pankistasi tai sen osoittamasta, virallisesti hyväksytystä ja luotettavasta paikasta.

Pankki tarjoaa yleensä laitteen ilmaiseksi ja sitäpaitsi kun laiten on tullut pankilta, se on luotettava, eikä esim. lähetä avainlukujasi rosvoille.

Verkosta löytyy keskustelupalstalta tieto tämän kirjeen linkin osoitteesta 000webhostapp.com: "000webhost has been abused by many scammers/hackers. Therefore some companies decided to block our main hosting domain

*.000webhostapp.com for security reasons." osoite: https://www.000webhost.com/forum/t/since-when-is-000webhostapp-com-blacklisted/131602Tämä tarkoittaa, että sivuistolta on saapunut runsaasti spämmiä ja domainnimi on estetty.

Kirjeen headerissa olevat osoitteet, samoin kuin tuo linkkiosoite ovat omistajatiedoiltaan peitettyjä. Ei, näin ollen, löydy vastuuhenkilöä nimien takaa.

-------------------------------------SPÄMMI----------------------------------

Hyvä asiakas Uusi Eurooppalaisen PSD2-pankkidirektiivi uudistaa verkkopankkiin kirjautumisen. Direktiivi velvoittaa luopumaan tunnuslukulistoista ja -korteista vuoden 2019 loppuun mennessä. Suomalaisten jokapäiväinen elämä helpottuu, kun esitämme asiakkaillemme mahdollisuuden käyttää verkkopankkipalveluja uuden tunnusluku-laitteen kanssa. Tunnistautuminen laitteella on turvallisempi vaihtoehto paperipohjaiselle tunnuslukulistoille. Tavoitteenamme on tarjota asiakkaillemme entistä ystävällisempiä ja turvallisempia päivittäisiä todentamismenetelmiä, jotka eivät koskaan loppu. Hae uusi ja turvallisempaa tunnuslukulaite napsauttamalla tästä (tämä linkki on poistettu - ei ollut menossa luotettvalle toimijalle, vaan todennäköisimmin verkkohuijarille) Tunnuslukulaite toimitetaan kotiisi 10 arkipäivän kuluessa. Laitteen saavuttua voitte kirjautua palveluihin, jotka vaativat verkkotunnistautumisen tai esimerkiksi verkkopankissa maksujen vahvitukset käyttäen tunnuslukulaitetta. Laitteen yhteydessä toimitetaan ohjeet laitteen käyttöä varten. Terveisin AsiakaspalveluS-pankki

keskiviikko 9. lokakuuta 2019

Minne ovat halpisosoitteet kadonneet?

Vaikuttaisi rauha laskeutuneen jälleen maahan. ICU, PRO, CLUB, DATE, HOST, ja vastaavat halpamyynti pidennyksellä rekisteröityjen spämmien tulva on katkennut ainakin Elisan postilaatikkoon. Ehkä palveluntarjoaja heräsi viimen? Tai heräsikö halpis-kauppiaat, estämään domain nimien loputtoman generoinnin. Kertokaa jos teillä on sama havainto.

Jossain vaiheessa myös EU pidennyksellä saapui haittapostia mutta sekin on tyrehtynyt.

Tämä palvelu oli kuin luotu spämmereille. Domainnimille oli rakennettu "generointi"-ohjelma jolla mielikuvituyksellisia nimiä oli helppo tuottaa. Domain nimen sai lähes ilmaiseksi ja samaan hintaan peitettiin kaikki omistajatieto rekisteristä. Tarjolla on myös ilmaista palvelintilaa jonka tietokantaan on helppo piilottaa ansasivusto tai virusvarasto.

Verkkopalstoilla oltiin huolissaan tästä spämmi-ilmiöstä, eikä suotta. Vaikutti, että mikään ei estäisi näitä "villejä", lähes ilmaiseksi rekisteröitäviä spämmiosoitteita leviämästä ympäri nettiä. Jokainen e-mail kantoi potentiaalia uhkaa tietokoneelle. Samoin suuret palvelunestohyökkäykset mahdollistuivat näiden vaikeasti plokattavien osoitteiden kautta. Ainut mahdollisuus oli plokata kaikki näillä päätteillä saapuva posti mutta se tarkoitti myös asiallisten postien kieltämistä. Spämmerit tuhosivat näiden edullisten domain nimien osto- ja käyttömahdollisuuden.

Ilmaispalvelintilaa tarjotaaan edelleen ja hyvä niin, MUTTA on syytä muistaa, että jokainen e-maili saattaa olla varteenotettava uhka. Kannattaa selvittää sen tarjoaman palvelun todellinen toimija ja palvelun vaarattomuus, ennen kuin siihen vastaa, tai klikkailee siinä olevia linkkejä ja käyttää vain luotettavien brändien omia verkkosivustoja suoraan - EI sähköpostilinkeistä.

Liitepommit ovat myös harvenneet. Suuri yleisö alkaa olla varovainen niiden suhteen ja ne ovat käynneet tehottomiksi spämmereiden käyttöön. Valistus saattaa vaikuttaa?

Jossain vaiheessa myös EU pidennyksellä saapui haittapostia mutta sekin on tyrehtynyt.

Tämä palvelu oli kuin luotu spämmereille. Domainnimille oli rakennettu "generointi"-ohjelma jolla mielikuvituyksellisia nimiä oli helppo tuottaa. Domain nimen sai lähes ilmaiseksi ja samaan hintaan peitettiin kaikki omistajatieto rekisteristä. Tarjolla on myös ilmaista palvelintilaa jonka tietokantaan on helppo piilottaa ansasivusto tai virusvarasto.

Verkkopalstoilla oltiin huolissaan tästä spämmi-ilmiöstä, eikä suotta. Vaikutti, että mikään ei estäisi näitä "villejä", lähes ilmaiseksi rekisteröitäviä spämmiosoitteita leviämästä ympäri nettiä. Jokainen e-mail kantoi potentiaalia uhkaa tietokoneelle. Samoin suuret palvelunestohyökkäykset mahdollistuivat näiden vaikeasti plokattavien osoitteiden kautta. Ainut mahdollisuus oli plokata kaikki näillä päätteillä saapuva posti mutta se tarkoitti myös asiallisten postien kieltämistä. Spämmerit tuhosivat näiden edullisten domain nimien osto- ja käyttömahdollisuuden.

Ilmaispalvelintilaa tarjotaaan edelleen ja hyvä niin, MUTTA on syytä muistaa, että jokainen e-maili saattaa olla varteenotettava uhka. Kannattaa selvittää sen tarjoaman palvelun todellinen toimija ja palvelun vaarattomuus, ennen kuin siihen vastaa, tai klikkailee siinä olevia linkkejä ja käyttää vain luotettavien brändien omia verkkosivustoja suoraan - EI sähköpostilinkeistä.

Liitepommit ovat myös harvenneet. Suuri yleisö alkaa olla varovainen niiden suhteen ja ne ovat käynneet tehottomiksi spämmereiden käyttöön. Valistus saattaa vaikuttaa?

Ray-Band lasejasi tuskin saat

Tämä nettikauppias on erittäin epäilyttävä ja ainakin kaikkien osoitteittensa kautta, se esiintyy valeasussa. Jälleen yritetään kaupata Ray-Band aurinkolaseja. Tosin spämmeri ei ole havainnut, että pohjoisella pallonpuoliskossa alkaa aurinko jo kadota mailleen ja pilvien taakse.

90% alennukset eivät voi olla todellisuutta muutoin kuin piraattituotteissa ja silloinkin äärimmäisen kehnolaatuisissa piraateissa. Ilmainen toimitus ja ennenkaikkea 100 päivän ilmainen palautusoikeus on jo vitsi. Kokonaisuus vaikuttaa kömpölöltä ansalta.

90% alennukset eivät voi olla todellisuutta muutoin kuin piraattituotteissa ja silloinkin äärimmäisen kehnolaatuisissa piraateissa. Ilmainen toimitus ja ennenkaikkea 100 päivän ilmainen palautusoikeus on jo vitsi. Kokonaisuus vaikuttaa kömpölöltä ansalta.

Merkillisen näköinen e-mail ilmoitus saapui jälleen. Se tuli osoitteesta:

"RAY-BAN" "coupons@wpe520.com" Se johtaa valeosoitteeseen:

"RAY-BAN" "coupons@wpe520.com" Se johtaa valeosoitteeseen:

amazon-us-west-amazonaws-account231.wpe520.com

Verkkosivuilla kerrotaan osoitteesta. "amazonaws.com" olevan Amazon AWS pilvipalvelimen osoite jota voidaan käyttää verkkorikoksiin. Myös virusten levittämiseen. Tässä tapauksessa tuo osa osoitetta ei ole se lopullinen domain nimi, vaan hämäystä. Palvelin löytyy osoitteesta "wpe520.com" (Tämän domain nimen jäljet johtavat Kiinaan)

Kaikki e-mailin linkit vievät myös kiinalaiseen verkkokauppaan, vaikka sinne ei osoiteta suoralla osoitteella vaan peite domain nimen kautta: "bwlichti.com" Tämän domain nimen rekisteröijä (ei omistaja) on Alibaba Cloud Computing (Beijing) Co., Ltd. Omistajan tiedot on peitetty, kiinalaista maakuntaa lukunnottamatta joka on: neimenggu.

Alibaba näyttää käyttävä runsaasti spämmereiden apua levittääkseen omaa osoitettaan. Tällainen epärehellinen markkinointi on todella kiusallinen piirre verkkoympäristöissä. Joudut väärään osoitteeseen tahtomattasi. Väärä osoite saattaa olla myös sisällöltään haitallinen. Myös nuo "Wiev it...", "Unsubscribe", "Report SPAM" linkit vievät samalle sylttytehtaalle. ÄLÄ klikkaile niitä.

Tilaa:

Blogitekstit (Atom)