This Blog contains information about suspicious material delivered in Web or by email. The content is in Finnish but as far I have seen, most of the visitors come from all around the world. In most cases from Italy, USA and Russia. Maybe you use browser translators? Hope you will understand the translated content. This Finnish version is important because there are several English pages telling about these same problems but just few in Finnish.

Näytetään tekstit, joissa on tunniste virus. Näytä kaikki tekstit

Näytetään tekstit, joissa on tunniste virus. Näytä kaikki tekstit

keskiviikko 10. lokakuuta 2018

VIRUS kuvatiedostoissa?

Kun näet konellasi - e-mail-viestin liittenä laatamanasi tämän kuvan, on koneesi jo mahdollisesti saastunut. (tämä kuva tässä julkaisussa on 100% puhdistettu viruksista).VARO kaikkia liitetiedostoja. Lue tekstiä eteenpäin ymmärtääksesi miksi myös kuvia on syytä varoa.

Olen kerran aikaisemmin kirjoittanut aiheesta, epäileväni: "Voiko kuvatiedosto sisältää viruksen?". Vastaus on KYLLÄ.

Olen saanut lähiaikoinaa muutamia e-maileja jotka ovat sisältäneet liitteen joka on ollut kuva. Nyt viimeksi pääasiassa JPG - kuva. Joskus BMP -kuva. Nämä kirjaimet löytyvät kuvanimen jälkeen viimeisenä pisteen erottamana. Viruksia kantamaan pystyy suuri määrä muitakin kuva ja tiedostomuotoja. Näistä olen maininnut aikaisemmissa kirjoituksissani.

Näitä liitekuvia ei tule avata turvallisuussyistä Viruskoodi voidaan piiloittaa useampaan kuvaan jotka sittemmin toimivat yhteistyössä, tuhoamalla koneesi tiedostoja, tai saatat varomattomuuksissa ladata verkosta ilmaisohjelman johonkin tarkoitukseesi MUTTA se saattakin olla juuri tuon kuvatiedostossa olevan viruksen laukaiseva komponentti..

Myös liitetiedosto, jonka nimenä on esim. kuva.jpg.exe onkin ohjelma jonka WIndows saattaa "autorun" komennollaan toteuttaa ja tietokoneesi on sen jälkeen saastunut.

Myös on mahdollista, että kuvatiedosto sisältää linkin verkossa olevaan virukseen.

Sen lisäksi, että ei avaa kuvia joiden alkuperää ei tunne, kannattaa estää myös kuvien näkyminen suoraan sähköpostiselaimessasi.

JA vielä tämänkin lisäksi, älä vieraile verkkosivuilla joiden turvallisuudesta ei ole takuuta. E-mailissa ja/tai verkkosivulla olevat linkit saattava ladata tai käynnistää virusohjelman koneellasi.

Näistä ansoista kertoo mm. PC World-lehti, sekä Symatec.

Alla linkit aiheeseen näille sivuilla:

Symatec: https://www.symantec.com/security-center/writeup/2002-030110-3845-99?tabid=2

PC World: https://www.pcworld.com/article/2105408/3/watch-out-for-photos-containing-malware.html

Symatec analysoi Mosquito-viruksen sivuillaan. (Suluissa omia kommenttejani)

Writeup By: Patrick Nolan

Discovered: February 25, 2002 (vanha tekniikka joka vasta hiljan on alkanut yleisrtyä)

Updated: February 13, 2007 11:38:24 AM

Also Known As: Bat/fz, BAT/Cream.A, BAT.Mosq.B (viruksen komponenttien nimiä)

Type: Virus

This virus is actually a two-part file. The first part of the file is a bitmap image, which is displayed if the file has a .bmp extension. The other portion of the file is a BAT script virus, which will execute if the file has a .bat extension, regardless of the .bmp header. (virus jaetaan kahtena eri komponettina = tiedostona)

This virus contains the string "MO§QUITO CREAM II" in a comment statement. (viruksen koodin kommenttirivillä, lukee tuo lainausmerkeissä oleva teksti)

What the virus does depends on its extension when it is run.

If Bat.Mosquito.B.gen is run as a .bmp file

If Bat.Mosquito.B.gen is run as a .bmp (bitmap) file, it displays this image: (jos virus aukeaa ainoastaan kuvamuodossa, näkyy vain kuva)

No other actions are performed if run as a .bmp file.

If Bat.Mosquito.B.gen is run as a .bat file

If Bat.Mosquito.B.gen is run as a .bat (batch) file, it does the following: (jos virus avataa BAT muodossa, se saa aikaan ilkeitä)

Tämän jälkeen tulee lista ilkeistä operaatioista koneellasi. Lue ne Symatcin linkistä, koska on tarpeetonta toistaa niitä tällä sivulla. Oleellista on välttää, tuntemattoman lähettäjän liitetiedostojen aukaisemista olipa liitetiedosto minkä niminen tahansa.

HUOM! Myös saattaa olla, että spämmeri on varastanut kaverisi sähköpostiosoitteen, joten lue huoella ensin kirjeen teksti joka ilmeisimmin paljastaa onko viesti todellinen vaiko spämmerin keksimä. Myös tyhjiä kirjeita saattaa saapua virusliitteillä varuistettuina.

Olen kirjoittanut aikaisemmin PNG-viruksesta helmikuussa:

https://vaarallinenweb.blogspot.com/2018/02/voiko-png-tiedosto-sisaltaa-viruksen.html

sunnuntai 15. heinäkuuta 2018

Liitepommi sekoiluviestissä

Liennee tarkoituksena saada syvää hämmennystä aikaan?

Tässä kirjeessä on taatun varma LIITEPOMMI, ei kannata avata liitettä missään tapauksessa.

Ristiriitaisuudet alkavat sähköpostini sulkemisella (otsake). Kirjeessä on venäläinen ID (.ru). Kirje kertoo, että olisin saamassa saatavia tilauksesta (jollaista en ole koskaan toimittanut, eikä minulla ole ollut koskaan mitään tekemistä kyseisen firman kanssa), lisäksi toimiala on laskutusosoitteen e-mailin mukaan "sushibaar" eli ravitsemuspuolella jonka kanssa minulla ei ole mitään tekemistä.

Oletan, että "standingsushibar.com"-e-mail osoite on kapattu spämmäystarkoitukseen.

Kirjeen asioiden sekoilu saattaa johtua spämmirobotin sekoilusta tai spämmerin omasta sekoilusta. Sikäli hyvä, että syvien epäilysten tulisi herätä jokaisella vastaanottajalla.

sunnuntai 17. kesäkuuta 2018

Lottovoitto FBI:stä. Voihan kiesus.

ANTI-TERRORIST AND MONETARY CRIMES DIVISION

Tätä instanssia spämmi-konnat eivät viellä olleet keksineetkään.

Seuraavan lottovoiton lähettää kaiketi Donald Trump itse henkilökohtaisesti.

Spämmitekstin alapuolella domannimitiedustelut lähetysosoitteesta ja palauteosoitteesta joista kaksi on kotoisin Turkista ja yksi Sveitsistä. Kaikki luultavasti hakkeroituja osoitteita. Mukana olevat liitteet ovat vaarallisia ja sisältävät vähintään henkilötietovarkausyrityksen mutta yhtä hyvin myös viruksen.

Seuraavan lottovoiton lähettää kaiketi Donald Trump itse henkilökohtaisesti.

Spämmitekstin alapuolella domannimitiedustelut lähetysosoitteesta ja palauteosoitteesta joista kaksi on kotoisin Turkista ja yksi Sveitsistä. Kaikki luultavasti hakkeroituja osoitteita. Mukana olevat liitteet ovat vaarallisia ja sisältävät vähintään henkilötietovarkausyrityksen mutta yhtä hyvin myös viruksen.

-------------------SPÄMMI---------------------------------------------------------------------

FBI HEADQUARTERS IN WASHINGTON, DC

FEDERAL BUREAU OF INVESTIGATION

J. EDGAR HOOVER BUILDING

935 PENNSYLVANIA AVENUE, NW

WASHINGTON, DC 20535-0001

This is to officially inform you that it has come to our notice and we

have thoroughly completed an investigation with the help of our

Intelligence Monitoring Network System that your E-mail address was

among the email that won Lottery Award which you did not claim, we want

to let you know that one of the bank worker where your fund was

deposited arrange with his friend to come as the owner of the E-mail

that won the prize which they claim your fund, but now your fund has

been recovered from them and the people that claim your fund has been

arrested.

If you receive any E-mail that you did not understand that is from

unknown person to you please do forward it to us to verify and bring the

person to justice.

It has come to the attention of our Money trafficking investigation

department, that you have some funds valued $800,000.00 USD on your

name, the said payment is awaiting adjudication and we have authorised

this winning to be paid to you, this funds are from LOTTERY.

Re-confirm, Names, Address, Phone Number, Age / sex, Occupation and Country, to avoid double claim of your fund.

YOUR IMMEDIATE RESPONSE IS NEEDED

REGARDS,

Federal Bureau of Investigation/Director

Christopher A. Wray

----------Source koodista poimitut osoitteet ja oleelliset tiedot---------

Reply-To: <u.s.fbi1@protonmail.com>

REKSITERÖITY SVEITSIIN:

Swizerland

Registrant Organization: Proton Technologies AG

Registrant State/Province: Geneva

Registrant Country: CH

From: FBI OFFICE <murattolunay@topcuogluoto.com.tr>

REKISTERÖITY TURKKIIN

** Registrant:

TOP?UO?LU OTOMOT?V SANAY? VE T?CARET A.?

SAN? KONUKO?LU BULVARI NO:65

?EH?TKAM?L / GAZ?ANTEP

Gaziantep,

T?rkiye

msm126.ada.net.tr

REKISTERÖITY MYÖS TURKKIIN

LÄHETETTY

with Microsoft SMTP Server id 14.3.361.1;

POSTIN LIITTEET JOISTA MOLEMMISSA SAATTAA OLLA KOODATTUNA VIRUS TAI MUU HAITTAOHJELMA. TÄLLAISIA LIITTEITÄ EI TULE AVATA.

------=_NextPart_000_0044_01C2A9A6.4EAB7582

Content-Type: application/octet-stream; name="FBI CLASSIFIED.docx"

Content-Transfer-Encoding: base64

Content-Disposition: attachment; filename="FBI CLASSIFIED.docx"

------=_NextPart_000_0044_01C2A9A6.4EAB7582

Content-Type: application/octet-stream; name="FBI CLASSIFIED.pdf"

Content-Transfer-Encoding: base64

Content-Disposition: attachment; filename="FBI CLASSIFIED.pdf"

REKSITERÖITY SVEITSIIN:

Swizerland

Registrant Organization: Proton Technologies AG

Registrant State/Province: Geneva

Registrant Country: CH

From: FBI OFFICE <murattolunay@topcuogluoto.com.tr>

REKISTERÖITY TURKKIIN

** Registrant:

TOP?UO?LU OTOMOT?V SANAY? VE T?CARET A.?

SAN? KONUKO?LU BULVARI NO:65

?EH?TKAM?L / GAZ?ANTEP

Gaziantep,

T?rkiye

msm126.ada.net.tr

REKISTERÖITY MYÖS TURKKIIN

LÄHETETTY

with Microsoft SMTP Server id 14.3.361.1;

POSTIN LIITTEET JOISTA MOLEMMISSA SAATTAA OLLA KOODATTUNA VIRUS TAI MUU HAITTAOHJELMA. TÄLLAISIA LIITTEITÄ EI TULE AVATA.

------=_NextPart_000_0044_01C2A9A6.4EAB7582

Content-Type: application/octet-stream; name="FBI CLASSIFIED.docx"

Content-Transfer-Encoding: base64

Content-Disposition: attachment; filename="FBI CLASSIFIED.docx"

------=_NextPart_000_0044_01C2A9A6.4EAB7582

Content-Type: application/octet-stream; name="FBI CLASSIFIED.pdf"

Content-Transfer-Encoding: base64

Content-Disposition: attachment; filename="FBI CLASSIFIED.pdf"

perjantai 11. toukokuuta 2018

STM virus

https://www.file.net/process/stm.exe.html varoitetaan tiedoston vaarallisuusasteeksi 60% eli EI kannata mennä avaamaan tiedostoa, jollei se ole 100% varmasti luotettavalta taholta saapunut.

Tämä STM tiedosto näyttäisi sijaitsevan BBC:n palvelimella ja on ilmeisesti ihan OK ja on mukana vain hujjarin rekvisiittauutisena jostakin lentokoneonnettomuudesta. Tämä e-mail on kuitenkin "spämmiohjelmalla" lähetetty hyvin usealle vastaanottajalle, eikä sikälikään ole luottamuksesi arvoinen. Kyseessä on tässä tapauksessa ilmeisimmin ID varkaus (henkilötietovarkaus) yritys tai sitten sinulta yritetään saada rahaa tuon olemattoman "miljoonatilin" rahansiirtökuluihin.

.

maanantai 26. helmikuuta 2018

Voiko PNG tiedosto sisältää viruksen?

Onko PNG-virus mahdollinen? Sitä on pohdittu eri verkkosivuilla ja ainakin yhdessä tapauksessa sen on todettu voivan sisältää viruksen. Lue koko sivu loppuun ajatuksella.

Sain tänään tyhjän sähköpostin jonka liitteenä oli PNG - tiedosto. PNG on kuvatiedosto jonka ei pitäisi olla vaarallinen. Kuva oli kilotavuiltaan pieni, eli ei pitäisi voida sisältää koodia. MUTTA.

ÄLÄ sinäkään missään tapauksessa luota onneesi virusten kanssa, vaan heitä tällaiset epämääräiset kirjeet roskiin ja tyhjennä roskis.

Minun kirjeeni saapui venäjältä ja se pyydettiin kierrättäämään epämääräiseen g-mail osoitteeseen. En tietenkään tehnyt niin.

"Brasilialaisen" PNG-viruksen toimintatavasta kertoo venäläinen verkkosivu: https://securelist.com/png-embedded-malicious-payload-hidden-in-a-png-file/74297/

Vapaa käännös SecureListin (Kaspersky Lab) tekstistä joka on sinänsä täyttä asiaa:

Brasilian virushyökkäykset kehittyvät päivittäin, yhä monimutkaisemmiksi ja tehokkaammiksi. On syytä olla varovainen tuntemattomista lähteistä peräisin olevien sähköpostien suhteen, erityisesti on varottava niiden linkkejä ja liitteitä sisältäviä tiedostoja.

Koska PNG-tiedostoon upotettuja haittaohjelmia ei voida suorittaa ilman sitä suorittavaa ohjelmaa, sitä ei voida käyttää tärkeänä saastuttajakomponenttina joka toimitetaan postilaatikkoosi, joten viruksen toimeenpaneva ohjelma on asennettava erikseen (siitä syystä kenties tuo kiertokirje jonka paluupostissa saattaisi saapua tuo toinen viruskomponentti, tai sitten ihan muuta kautta).

Tämä tekniikka mahdollistaa rikollisten piilottaman binaarikoodin tiedoston sisälle, joka näyttää olevan PNG-kuva. Se myös tekee virusanalyysimenetelmistä vaikeampia ja ohittaa automaattisen prosessin, haittaohjelmien havaitsemiseksi isäntäpalvelimilla.

-----------------loppusanat--------------------

Mielenkiintoista tässä myös on, että tämä Kaspersky Labin sivu tulee Googlauksessa ensimmäisenä ja Kaspersky Lab toimittaa virustorjuntaohjelmia jotka kuulemma estävät tämän PNG hyökkäyksen.

En uskaltaisi ladata tuota Kasperskyn ohjelmaa koneelleni ihan vaan syvistä ennakkoluulosyistä. Sehän saattaa olla juuri SE viruksen laukaiseva ohjelmakomponentti?

Verkossa kaikki on mahdollista :)

Verkkolehti WIRED kertoo tarinaa Kasperskysta. Näissä asioissa kannattaa luottaa omaan terveeseen järkeen, ei propagandaan: https://www.wired.com/story/kaspersky-russia-antivirus/

Sain tänään tyhjän sähköpostin jonka liitteenä oli PNG - tiedosto. PNG on kuvatiedosto jonka ei pitäisi olla vaarallinen. Kuva oli kilotavuiltaan pieni, eli ei pitäisi voida sisältää koodia. MUTTA.

ÄLÄ sinäkään missään tapauksessa luota onneesi virusten kanssa, vaan heitä tällaiset epämääräiset kirjeet roskiin ja tyhjennä roskis.

Minun kirjeeni saapui venäjältä ja se pyydettiin kierrättäämään epämääräiseen g-mail osoitteeseen. En tietenkään tehnyt niin.

"Brasilialaisen" PNG-viruksen toimintatavasta kertoo venäläinen verkkosivu: https://securelist.com/png-embedded-malicious-payload-hidden-in-a-png-file/74297/

Vapaa käännös SecureListin (Kaspersky Lab) tekstistä joka on sinänsä täyttä asiaa:

Brasilian virushyökkäykset kehittyvät päivittäin, yhä monimutkaisemmiksi ja tehokkaammiksi. On syytä olla varovainen tuntemattomista lähteistä peräisin olevien sähköpostien suhteen, erityisesti on varottava niiden linkkejä ja liitteitä sisältäviä tiedostoja.

Koska PNG-tiedostoon upotettuja haittaohjelmia ei voida suorittaa ilman sitä suorittavaa ohjelmaa, sitä ei voida käyttää tärkeänä saastuttajakomponenttina joka toimitetaan postilaatikkoosi, joten viruksen toimeenpaneva ohjelma on asennettava erikseen (siitä syystä kenties tuo kiertokirje jonka paluupostissa saattaisi saapua tuo toinen viruskomponentti, tai sitten ihan muuta kautta).

Tämä tekniikka mahdollistaa rikollisten piilottaman binaarikoodin tiedoston sisälle, joka näyttää olevan PNG-kuva. Se myös tekee virusanalyysimenetelmistä vaikeampia ja ohittaa automaattisen prosessin, haittaohjelmien havaitsemiseksi isäntäpalvelimilla.

-----------------loppusanat--------------------

Mielenkiintoista tässä myös on, että tämä Kaspersky Labin sivu tulee Googlauksessa ensimmäisenä ja Kaspersky Lab toimittaa virustorjuntaohjelmia jotka kuulemma estävät tämän PNG hyökkäyksen.

En uskaltaisi ladata tuota Kasperskyn ohjelmaa koneelleni ihan vaan syvistä ennakkoluulosyistä. Sehän saattaa olla juuri SE viruksen laukaiseva ohjelmakomponentti?

Verkossa kaikki on mahdollista :)

Verkkolehti WIRED kertoo tarinaa Kasperskysta. Näissä asioissa kannattaa luottaa omaan terveeseen järkeen, ei propagandaan: https://www.wired.com/story/kaspersky-russia-antivirus/

maanantai 19. helmikuuta 2018

Amazon lahjakortti on vaarallinen ansa

Tämä e-mail kuuluu samaan sarjaan kuin edelliset huijjausviestit. Taustalla on sama postittaja. Lähdekoodiin on tässäkin tapauksessa jäänyt vanhan Asus-huijjauspostin rippeet piiloon. ÄLÄ KLIKKAA mihinkään linkkiin. "onmicrosoft.com" on huijjareiden yleisesti käyttämä spämmialusta, josta olen varoittanut jo aikasemmisaakin teksteissä. Linkit vievät "cloudfront.net" domainiin joka on verkossa laajasti todettu VIRUSTA levittäväksi.

perjantai 15. joulukuuta 2017

findbetteresults.com - verkkosivu on vaarallinen

Malwarebytes virustorjuntaohjelma löysi koneeltani (ilmeisesti junk-kansioni haittapostien joukosta) findbetterresults.com:in linkin ja ilmoitti plokanneensa sen. Hyvä niin, vaikka en ollut siihen aikonut edes koskea.

Tämän artikkelin otsakkeessa oleva domanosoite on hieman muokattu, vaikka se ei ole edes linkkinä. Vahinkojen välttämiseksi.

Tietoja tästä ikävästä troijjalais-viruksesta on saatavilla verkosta runsaasti mutta jokaisen on hyvä tietää, että tällainen osoite on VAARALLINEN. Osoite piiloitetaan johonkin spämmi e-mailin linkkiin (linnkki teksti saattaa näyttää tekstinä jotakin aivan muuta, vaikkapa "poista minut tältä sähköpostilistalta"), e-mailissa kehoitetaan klikkailemaan sitä sun tätä ja linkeistä saapuu koneellesi sitten tuo virus. Haittapostien erilaisia sisältöjä ja tunnistusmahdollisuuksia, on lueteltu tässä Blogissa runsaasti.

Virustorjuntaohjeet ja ohjelma, löytyvät alla olevasta osoitteesta:

Virustorjuntaohjeet ja ohjelma, löytyvät alla olevasta osoitteesta:

Remove findbetterresults.com - Trojan Killer

https://trojan-killer.net/get-rid-findbetterresults-com-hijacker-full-tutorial/

https://trojan-killer.net › Removal Guides

VAPAASTI KÄÄNNETTYNÄ

Jos havaitset, että selaimesi kotisivu ja hakuohjelmasi on käännetty tuohon findbetterresults.-com:in osoitteeseen, sinun koneesi on saastunut. Koneellasi on haittaohjelma. Tämä haittaohjema on luokiteltu selaimen haltuunottajaksi (selainkaappari), (sitten seuraa lista haittaohjelmaluokittelusta, joita en käännä).

perjantai 8. joulukuuta 2017

TILAUS joka sisältää kirjepommin

Tällaisen kirjeen liitettä EI SAA AUKAISTA. Tämä on ilmiselvä VIRUS-paketti.

Vaikka firmasi olisi kuinka kipeästi tilauksia vailla, tämä tilaus tekee firmasi koneista mitä uskottavimmin entiset tai/ja levittää Excell tiedostojesi kautta edelleen tätä virusta. Muitakin kauhuskenaarioita voi olla luvassa.

Verkko kertoo, että XLAM päätteinen tiedosto on Excell tiedosto joka sisältää mahdollisesti makroja ja makro tarkoittaa yhtä kuin ohjelma, joka voi olla myös virus.

"A file with the XLAM file extension is an Excel Macro-Enabled Add-In file that's used to add new functions to Excel. Similar to other spreadsheet file formats"

MS on koodannut oman viruksen etsintä- ja esto ohjelman mutta se ei takaa sitä, että juuri tämä virus pystytään tunnistamaan ja tuhoamaan.

Firma josta tämä e-mail on saapunut on "prolabscientific" joka on Kanadalainen ja jonka sähköposti on hakkeroitu. Allekirjoitus on "Autogenhocas, Lda" ja Patricia käyttää nimessään kyrillisiä kirjaimia.Haku - Autogenhocas Lda - ei vastaa yhtään sivua verkossa. Mikään ei täsmää rehellisen firman toimintaan, eli kyseessä on tyypillinen ansaposti.

Vaikka firmasi olisi kuinka kipeästi tilauksia vailla, tämä tilaus tekee firmasi koneista mitä uskottavimmin entiset tai/ja levittää Excell tiedostojesi kautta edelleen tätä virusta. Muitakin kauhuskenaarioita voi olla luvassa.

Verkko kertoo, että XLAM päätteinen tiedosto on Excell tiedosto joka sisältää mahdollisesti makroja ja makro tarkoittaa yhtä kuin ohjelma, joka voi olla myös virus.

"A file with the XLAM file extension is an Excel Macro-Enabled Add-In file that's used to add new functions to Excel. Similar to other spreadsheet file formats"

MS on koodannut oman viruksen etsintä- ja esto ohjelman mutta se ei takaa sitä, että juuri tämä virus pystytään tunnistamaan ja tuhoamaan.

Firma josta tämä e-mail on saapunut on "prolabscientific" joka on Kanadalainen ja jonka sähköposti on hakkeroitu. Allekirjoitus on "Autogenhocas, Lda" ja Patricia käyttää nimessään kyrillisiä kirjaimia.Haku - Autogenhocas Lda - ei vastaa yhtään sivua verkossa. Mikään ei täsmää rehellisen firman toimintaan, eli kyseessä on tyypillinen ansaposti.

keskiviikko 6. joulukuuta 2017

Erilainen E-post ANSA "Elisan" nimissä jälleen

Noinkohan typeräksi joku "ihminen" toista luulee. No eihän näitä yleensä tehtaile ihminen vaan BOTTI. Jälleen hieman erilaisella kirjesisällöllä yritetään saada Elisan sähköpotitilin omistajia ansaan. Lähettäjän osoite "hanne.zoeller" (sama kuin edellisessä Elisa-ansassa) on ilmeisesti varastettu ja on ilmaisosoite Saksassa.

Linkit osoittavat jälleen sellaiseen osoitteeseen, joka on tyypillinen VIRUS -linkki joka kierrätetään MicroSoftin anonyymipalvelun kautta tuntemattomille teille. Rikollinen peittää jälkensä.

Tässä pyydetään jälleen "kuittausta" jota siis EI myöskään tule tehdä. Ja jos ette halua lukea näitä roskaposteja, ja tuttuja ei ole Saksassa, kieltäkää tuo gmx.de osoite postiselaimessanne. Minä seuraan tätäkin roskapostittajaa ihan mielenkiinnosta. Mihin hän oikein vielä ansoineen yltääkään.

Elisalta varastettiin vuosi pari takaperin runsaasti sähköpostiosoitteita ja näitä osoitteita käytetään nyt spämmäykseen ja näihin virusposteihin. Pysykää hereillä Elisalaiset.

Ilmoitin sähköpostiosoitteesta gmx.de rekisteröijälle (suoraa email yhteyttä ei palveluntarjoajalle ole). Katsotaan mitä sieltä vastataan (jos vastataan). Osoitetta on oikeasti käytetty ja siihen osoitteeseen pyydetään myös tuota kuittausta eli osoite ei ole feikki mutta kaikki muu on.

Linkit osoittavat jälleen sellaiseen osoitteeseen, joka on tyypillinen VIRUS -linkki joka kierrätetään MicroSoftin anonyymipalvelun kautta tuntemattomille teille. Rikollinen peittää jälkensä.

Tässä pyydetään jälleen "kuittausta" jota siis EI myöskään tule tehdä. Ja jos ette halua lukea näitä roskaposteja, ja tuttuja ei ole Saksassa, kieltäkää tuo gmx.de osoite postiselaimessanne. Minä seuraan tätäkin roskapostittajaa ihan mielenkiinnosta. Mihin hän oikein vielä ansoineen yltääkään.

Elisalta varastettiin vuosi pari takaperin runsaasti sähköpostiosoitteita ja näitä osoitteita käytetään nyt spämmäykseen ja näihin virusposteihin. Pysykää hereillä Elisalaiset.

Ilmoitin sähköpostiosoitteesta gmx.de rekisteröijälle (suoraa email yhteyttä ei palveluntarjoajalle ole). Katsotaan mitä sieltä vastataan (jos vastataan). Osoitetta on oikeasti käytetty ja siihen osoitteeseen pyydetään myös tuota kuittausta eli osoite ei ole feikki mutta kaikki muu on.

.date jatkaa ansapostitusta

Viimeisin ".date" ansa atsastaa jälleen henkilökohtaisella vaivalla tai ongelmalla ja kehoitetaan klikkailemaan linkkejä. JOKAINEN LINKKI vie ANSAAN. En suosittele. Todennäköisimmin saat koneellesi viruksen, eli lisää ongelmia terveytesi tai mieskuntosi ongelmien lisäksi.

Voit kieltää sähköpostiohjelmassasi tämän ".date" domannimen postit. Se on paras ensiapu.

Voit kieltää sähköpostiohjelmassasi tämän ".date" domannimen postit. Se on paras ensiapu.

Tunnisteet:

.date,

ansa,

date,

Dysfunktion,

Erectile,

Haleigh,

linkki,

linkkiansa,

roskaposti,

video,

virus

lauantai 21. lokakuuta 2017

Messenger VIDEO-viesti on virus

Facebook Messengerissä jaetaan vaarallista VIDEO-viestiä, joka sisältää linkin feikki YouTube sivulle.

Klikkaamalla linkkiä tulee laitteellesi todella inhoittava virus.

Linkin tunnistaa osoitteen alussa olevasta "http://bit.ly" -domainnimestä jonka edessä on etunimesi ja hämmästynyt emoji. Linkin taakse on piiloitettu varsinaisen ansan osoite, eli et näe minne se on sinua viemässä.

Ikävä piirre tuossa viruksessa on myös se, että se jakaa edelleen tätä ansalinkkiä kaikille kavereillesi.

Virusohjelma saattaa kopioida tietosi ostaessasi jotain laitteellasi verkkokaupasta ja rosvot voivat käyttää verkkokaupan tiliäsi sen jälkeen omiin ostoksiinsa.

Viruksesta kertoi The SUN elokuussa 2017

https://www.thesun.co.uk/tech/4319499/facebook-messenger-scam-tricks-you-into-clicking-on-virus-riddled-youtube-channel-with-this-message/

Klikkaamalla linkkiä tulee laitteellesi todella inhoittava virus.

Linkin tunnistaa osoitteen alussa olevasta "http://bit.ly" -domainnimestä jonka edessä on etunimesi ja hämmästynyt emoji. Linkin taakse on piiloitettu varsinaisen ansan osoite, eli et näe minne se on sinua viemässä.

Ikävä piirre tuossa viruksessa on myös se, että se jakaa edelleen tätä ansalinkkiä kaikille kavereillesi.

Virusohjelma saattaa kopioida tietosi ostaessasi jotain laitteellasi verkkokaupasta ja rosvot voivat käyttää verkkokaupan tiliäsi sen jälkeen omiin ostoksiinsa.

Viruksesta kertoi The SUN elokuussa 2017

https://www.thesun.co.uk/tech/4319499/facebook-messenger-scam-tricks-you-into-clicking-on-virus-riddled-youtube-channel-with-this-message/

lauantai 19. elokuuta 2017

BIT.LY peittää myös rikollisen

Älkää koskaan menkö klikkaamaan mihinkään bit.ly domannimen alle piiloon "koodattuun" osoitteeseen. Osoite saattaa viedä aivan minne tahansa. Linkin päästä koneellesi (esimerkiksi) on mahdollista saapua virus, tai siellä kalastetaan henkilötietosi rikolliseen tarkoitukseen.

Rehelliset yritykset käyttävät ja käyttäkää aukikirjoitettuja, rehellisiä osoitteita. Osoitteen "lyhentäminen" = "piilottaminen" bit.ly palvelun avulla sattaa yrityksenne epäilyttävään valoon ja aivan aiheesta.

Tämä alla oleva tilanne on yksi osoitus lyhennetyn osoitteen väärinkäytöstä.

FaceBookin kautta oli lähetetty päivitys (käyttämilleni sivuille) ja moderaattori (tai Administrator) oli ehtinyt poistaa luvattoman ja vaarallisen mainoksen kyseisiltä sivuilta kiitettävän nopeasti TAI jossain tapauksessa koko e-mail on tekaistu ja tuota todellista FaceBook postausta ei ole koskaan ollutkaan. E-mailissa on jo tuo ansaksi tarkoitettu vaarallinen linkki. En aijo testata mitä linkin päässä on, älkää tekään sitä tehkö jos vastaava e-maili teille saapuu. Prismalla ei ole tämän "mainoksen" kanssa mitään tekemistä.

FaceBook maileihin on syytä suhtautua erittäin kriittisesti. Se on erinomainen alusta huijjauksille. Posti saattaa näyttää tulleen FB kaveriltasi vaikka näin ei asia todellisuudessa ole. Tässä tapauksessa "Mella Villbergiltä" ei edes löydy profiilia FaceBookista, eikä postaus ole Mellan tekemä missään tapauksessa, vaikka hänellä olisi profiili joskus ollutkin.

Tämä ansa on ollut levityksessä jo vuodesta 2010 (ainakin) ja kulkee vaihtelevilla nimillä ja vaihtelevilla sivustonimillä:

http://www.is.fi/taloussanomat/art-2000001688688.html

Rehelliset yritykset käyttävät ja käyttäkää aukikirjoitettuja, rehellisiä osoitteita. Osoitteen "lyhentäminen" = "piilottaminen" bit.ly palvelun avulla sattaa yrityksenne epäilyttävään valoon ja aivan aiheesta.

Tämä alla oleva tilanne on yksi osoitus lyhennetyn osoitteen väärinkäytöstä.

FaceBookin kautta oli lähetetty päivitys (käyttämilleni sivuille) ja moderaattori (tai Administrator) oli ehtinyt poistaa luvattoman ja vaarallisen mainoksen kyseisiltä sivuilta kiitettävän nopeasti TAI jossain tapauksessa koko e-mail on tekaistu ja tuota todellista FaceBook postausta ei ole koskaan ollutkaan. E-mailissa on jo tuo ansaksi tarkoitettu vaarallinen linkki. En aijo testata mitä linkin päässä on, älkää tekään sitä tehkö jos vastaava e-maili teille saapuu. Prismalla ei ole tämän "mainoksen" kanssa mitään tekemistä.

FaceBook maileihin on syytä suhtautua erittäin kriittisesti. Se on erinomainen alusta huijjauksille. Posti saattaa näyttää tulleen FB kaveriltasi vaikka näin ei asia todellisuudessa ole. Tässä tapauksessa "Mella Villbergiltä" ei edes löydy profiilia FaceBookista, eikä postaus ole Mellan tekemä missään tapauksessa, vaikka hänellä olisi profiili joskus ollutkin.

Tämä ansa on ollut levityksessä jo vuodesta 2010 (ainakin) ja kulkee vaihtelevilla nimillä ja vaihtelevilla sivustonimillä:

http://www.is.fi/taloussanomat/art-2000001688688.html

keskiviikko 5. huhtikuuta 2017

Lääkkeitä kiristysohjelmia vastaan

Jos olet saanut viruksena koneellesi "kiristysohjelman" (SO ohjelman joka "kryptaa" kaikki tiedostosi siten, että et saa niitä enää itse auki), on mahdollista, että selviät tietojen kadottamisen uhkasta muullakin kuin maksamalla kiristäjälle. Verkkosivustolta "No More Ransom" löytyy ohjeita ja ohjelmia, sekä avainkoodeja kryptattujen tiedostojen palauttamiseksi.

Sivu löytyy osoitteesta:

https://www.nomoreransom.org/

Sivu löytyy osoitteesta:

https://www.nomoreransom.org/

tiistai 14. maaliskuuta 2017

Windows Live PDF ansa Turkista

ÄLÄ koske PDF liitteeseen. Se on ansa. Se sisältää luultavasti haittaohjelman.

Jos spämmisuotimen läpi on päässyt postilaatikkoosi tämän tyyppinen e-mail, heitä se roskiin.

Tämä ei tule Microsoftista vaan Kocaeli Üniversitesi (yliopistosta) Turkista. Kone on ilmeisesti kaapattu spämmäystarkoitukseen. Myös @163.com on verkossa hyvin tunnettu spämmien lähde. Tässä se on palautusosoite jonne ei kannata palautteita lähettää. Tämä kirje on mennyt laajalla jakelulla piiloitettuja osoitteita. Kaikki verkosta kaapattuja.

Jos spämmisuotimen läpi on päässyt postilaatikkoosi tämän tyyppinen e-mail, heitä se roskiin.

Tämä ei tule Microsoftista vaan Kocaeli Üniversitesi (yliopistosta) Turkista. Kone on ilmeisesti kaapattu spämmäystarkoitukseen. Myös @163.com on verkossa hyvin tunnettu spämmien lähde. Tässä se on palautusosoite jonne ei kannata palautteita lähettää. Tämä kirje on mennyt laajalla jakelulla piiloitettuja osoitteita. Kaikki verkosta kaapattuja.

keskiviikko 10. elokuuta 2016

DHL - liite sisältää viruksen.

ÄLKÄÄ missään tapauksessa koskeko tällaisen tai vastaavaan DHL:n e-mailin liitteeseen.

Jos olette asioineet nettikaupassa joka lähettää pakettinsa DHL:n kautta, tarkistakaa lähetyksenne oikea tilanne tuosta samasta verkkokaupasta, tai DHL:n virallisten sivujen kautta. EI missään tapauksessa vastaamalla tähän viestiin tai avaamalla tuo kehoitettu linkkitiedosto. Tiedosto SISÄLTÄÄ VIRUKSEN.

Tässä e-mailissa on useita kohtia jotka ilmaisevat, että kyseessä ei ole DHL:n postittama huomautus.

1) viesti on tullut muualta kuin DHL:n osoitteesta (tässä tapauksessa gmail osoitteesta joka ei ole DHL:n tapa toimia).

2) liite on tulossa Googlen julkiselta palvelimelta, eli EI siis DHL:stä.

3) To me "me@mail.com" ei ole vastaanottajan (sinun tai minun) osoite kuten sen pitäisi olla. Nimesi / osoitteesi ei siis ole oikeasti vastaanottajan tiedossa, vaan sen on lähettänyt typerä robotti joka ei ole osannut asettaa oikeaa e-mailosoitettasi paikoilleen vaan osoite on ryhmäspämmin yleisosoite.

Se, että kuvat eivät näy e-mailissani johtuu selaimelle antamastani kiellosta.

Tämä e-mail on mennyt suoraan spämmikansioon josta sen ongin tänne varoitukseksi kaikille.

Lisätietoa aiheesta:

https://nakedsecurity.sophos.com/2013/03/20/dhl-delivery-malware/

DHL:n sivuilla oleva varoitus pesee omat kätensä kaikesta vastuusta.

http://www.dhl.fi/fi/lakiasiaa/valppaus_petosten_havaitsemiseksi.html

Jos olette asioineet nettikaupassa joka lähettää pakettinsa DHL:n kautta, tarkistakaa lähetyksenne oikea tilanne tuosta samasta verkkokaupasta, tai DHL:n virallisten sivujen kautta. EI missään tapauksessa vastaamalla tähän viestiin tai avaamalla tuo kehoitettu linkkitiedosto. Tiedosto SISÄLTÄÄ VIRUKSEN.

Tässä e-mailissa on useita kohtia jotka ilmaisevat, että kyseessä ei ole DHL:n postittama huomautus.

1) viesti on tullut muualta kuin DHL:n osoitteesta (tässä tapauksessa gmail osoitteesta joka ei ole DHL:n tapa toimia).

2) liite on tulossa Googlen julkiselta palvelimelta, eli EI siis DHL:stä.

3) To me "me@mail.com" ei ole vastaanottajan (sinun tai minun) osoite kuten sen pitäisi olla. Nimesi / osoitteesi ei siis ole oikeasti vastaanottajan tiedossa, vaan sen on lähettänyt typerä robotti joka ei ole osannut asettaa oikeaa e-mailosoitettasi paikoilleen vaan osoite on ryhmäspämmin yleisosoite.

Tuon päiväsakon tarkoitus on saattaa sinut hätääntyneeseen tilaan jossa erehtyisit klikkailemaan viruksen koneellesi. ÄLÄ siis tee mitään muuta kuin heitä e-mail roskiin tai tarkista asia virallisen verkkosivun tai puhelinnumeron kautta jos olet jotain DHL:stä odottamassa.

Se, että kuvat eivät näy e-mailissani johtuu selaimelle antamastani kiellosta.

Tämä e-mail on mennyt suoraan spämmikansioon josta sen ongin tänne varoitukseksi kaikille.

Lisätietoa aiheesta:

https://nakedsecurity.sophos.com/2013/03/20/dhl-delivery-malware/

DHL:n sivuilla oleva varoitus pesee omat kätensä kaikesta vastuusta.

http://www.dhl.fi/fi/lakiasiaa/valppaus_petosten_havaitsemiseksi.html

tiistai 29. maaliskuuta 2016

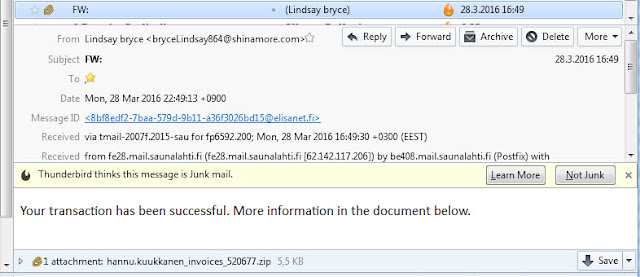

Onnistunut verkkomaksu ja ZIP ansa

Brycel Lindsay kertoo FW: postissaan onnistuneesta verkkomaksusta jollaista en ole ikinä tehnyt shinamore.com palvelimen vaikutusalueilla, saati muutenkaan mies muistiin. Enkä ylensäkään suosittele ihmisille ZIP liitteen avaamista tuntemattomasta asiasta tai lähteestä saatuna. Se on mm. yksi virusten pakkaamismuoto. Oman nimen esiintyminen liitteen nimessä ei takaa mitään. Tämäkin nimi on poimittu konellisesti suoraan sähköpostiosoitteesta. Siitä syystä mm. piste.

Täsäkin tapauksessa LIITTEENÄ on pommi ZIP paketoituna. EI kannata klikkailla pakettia, se voi laueta koneellesi viruksen muodossa, eikä tällaista postia edes kannata tallentaa koneelleen. ROSKIIN ja tyhjennä roskis sen jälkeen.

WOT on listannut shinamore.com sivuston epäluotettavaksi. Tämä saattaa johtua esim. siitä, että palvelin on hakkeroitu ja sieltä on onnistuttu lähettämään vaikkapa tämän kaltaista vahingollista roskapostia.

Täsäkin tapauksessa LIITTEENÄ on pommi ZIP paketoituna. EI kannata klikkailla pakettia, se voi laueta koneellesi viruksen muodossa, eikä tällaista postia edes kannata tallentaa koneelleen. ROSKIIN ja tyhjennä roskis sen jälkeen.

WOT on listannut shinamore.com sivuston epäluotettavaksi. Tämä saattaa johtua esim. siitä, että palvelin on hakkeroitu ja sieltä on onnistuttu lähettämään vaikkapa tämän kaltaista vahingollista roskapostia.

maanantai 14. maaliskuuta 2016

OIKEUSTOIMILLAKIN uhataan

---------------------------------------e-mail----------------------------------

Dear Customer!

According to our data you owe our company a sum of $545,50. There are records saying that you have ordered goods in a total amount of $ 545,50 in the third quarter of 2015.

Invoice has been paid only partially. The unpaid invoice #74083636 is enclosed below for your revision.

We are writing to you, hoping for understanding and in anticipation of the early repayment of debt.

Please check out the file and do not hesitate to pay off the debt.

Otherwise we will have to start a legal action against you.

Regards,

Dolores stroyan

574 N Davis St, Jacksonville,

FL 63208

Phone nr: 962-846-9707

-----------------------------------------------------------------------------

VAARALLINEN Verkkopankkimaksun "hylkäys"

Tämän tyyppisen e-mailin ZIP -liitteeseen EI tule koskea MISSÄÄN TAPAUKSESSA. Se on ansa.

Puhutaan kovasti pankkiasioista mutta pankkiasiat hoidetaan oman pankin kanssa, ei tällaisten kirjeiden perusteilla. Lisäsin Stephenin osoitteen spämmiosoitteisiin. Tosin, ei ole mitään varmuutta, onko tämä Stephenin osoite spämmerin jostain hakkeroima vaiko hakkerin keksimä mutta kaikissa tapauksissa tällä osoitteella tulevaan postiin ei kannata koskea. ROSKIIN vaan.

(manipuloin e-mailosoitteen eli se ei enää vie minnekään, tai ei vie ainakaan tämän henkilön postilaatikkoon).

--------------------------------e-mail----------------------------------

The Automated Clearing House transaction (ID: 60363415), recently initiated from your online banking account, was rejected by the other financial institution.

Canceled ACH transaction

ACH file Case ID: 12481

Transaction Amount: 240,67 USD

Sender e-mail: harrowStephen2394@lytebrigr.com

Reason of Termination: See attached statement

-------------------------------------------------------------------------

CyberCrime & Doing Time - sivusto kertoo tästä ja vastaavista e-mail hyökkäysyrityksistä lisää kiinnostuneille:

http://garwarner.blogspot.fi/2011/10/ach-spam-uses-intermediary-sites-to.html

Puhutaan kovasti pankkiasioista mutta pankkiasiat hoidetaan oman pankin kanssa, ei tällaisten kirjeiden perusteilla. Lisäsin Stephenin osoitteen spämmiosoitteisiin. Tosin, ei ole mitään varmuutta, onko tämä Stephenin osoite spämmerin jostain hakkeroima vaiko hakkerin keksimä mutta kaikissa tapauksissa tällä osoitteella tulevaan postiin ei kannata koskea. ROSKIIN vaan.

(manipuloin e-mailosoitteen eli se ei enää vie minnekään, tai ei vie ainakaan tämän henkilön postilaatikkoon).

--------------------------------e-mail----------------------------------

The Automated Clearing House transaction (ID: 60363415), recently initiated from your online banking account, was rejected by the other financial institution.

Canceled ACH transaction

ACH file Case ID: 12481

Transaction Amount: 240,67 USD

Sender e-mail: harrowStephen2394@lytebrigr.com

Reason of Termination: See attached statement

-------------------------------------------------------------------------

CyberCrime & Doing Time - sivusto kertoo tästä ja vastaavista e-mail hyökkäysyrityksistä lisää kiinnostuneille:

http://garwarner.blogspot.fi/2011/10/ach-spam-uses-intermediary-sites-to.html

sunnuntai 24. tammikuuta 2016

POP-up mainos saattaa asentaa koneellesi viruksen tietämättäsi

Verkkomainonta on kuitenkin tarpeen, jotta verkkotoimijat

pysyisivät hengissä.

Paras tapa suojautua näiltä hyökkäyksiltä on asentaa Ad

Blocker, kuten "Adblock", päivittää Java aina virallisilla

verkkosivuilta, pitää web-selain päivitettynä, ja huolehtia, että antivirus-ohjelma

(virustorjuntaohjelma) on aina päivitettynä (virustorjuntatietokannat on päivitettävä

päivittäin). Jopa yksinkertainen mainos voi olla vaarallinen.

Meidän verkonkäyttäjien itse on ryhdyttävä toimiin pitääksemme

nämä rikolliset loitolla ja heidän toimintansa kannattamattomana.

Lataa aina kaikki ohjelmasi VAIN luotettavilta sivuilta.

keskiviikko 6. tammikuuta 2016

Hyvää viruksetonta Uutta Vuotta 2016

Jokaisella koneella tulee olla tänään virustarkistusohjelma, joko maksuton tai maksullinen. Maksulliset versiot seuraavat myös selaimesi kautta tulevia hyökkäyksiä ja päivittävät virustorjuntatiedoston, sekä skannaavat jatkuvasti konettasi.

Verkko on pullollaan rikollista toimintaa joilla yritetään rahastaa tavalla tai toisella.

Kiristys on yksi ikävimmistä ilmiöistä.

Liitetiedostojen mukana leviää mm. ohjelma nimeltä Cryptolocker, joka salaa kovalevysi sisällön ja pyytää sen jälkeen sinulta lunnaita tiedostojesi palauttamiseksi. Yksityishenkilön on mahdoton selvittää salausavainta.

Yksi hyvä keino varautua tähän, kuten muihin viruksiin, sekä myös kovalevyn tuhoutumiseen, on jatkuvasti tehty tiedon varmennuskopiointi. Automatiikkaa en suosittele, koska myös virukset kopioituvat mahdollisesti samalla varmennuslevyllesi. Eli kopioi kaikki tärkein tietosi (tunnukset yms.) ja päivän työsi joka ilta varmennuslevylle. Irroita sen jälkeen varmennuslaite koneesta. Työlästä mutta se on melko varma tapa suojata tärkeä data.

Myös DVD levylle siirretty tärkeä tieto on hyvin turvassa.

Jos olet havainnut koneellasi outoja tapahtumia, saattaa koneellasi majailla virus tai muu haittaohjelma. Jos näyttöön ilmestyy jokin uhkausviesti, irroita laite välittömästi verkosta laajemman tuhon välttämiseksi. Kirjoita viesti muistiin ja katkaise virta laitteesta. Kannettavissa voi myös napata akun pois välittömästi. Menetät viimeisimmän työsi mutta saatat pelastaa kuukausien työt. Vie sen jälkeen koneesi ammattilaisen puhdistettavaksi. Kerro huoltomiehelle, mitä kuvaruudulla luki.

Virukset saattavat lauetessaan myös esittää erilaisia animaatioita. Esim. kuvatuutuasi putsataan pala palalta tms. yhtä ikävää. Piuhat irti heti, koska kovalevyäsi tuhotaan tuon animaation aikana.

Yksi mahdollisuus omatoimiseen (vähemmän haitallisten - jos sellaisia nyt yleensä sitten onkaan) virusten poistoon on etsiä opastusta verkosta. Suomenkielistä opastusta löytyy ainakin sivulta "virus.fi". Kotiverkoissa ja yritysverkoissa yksittäisen koneen virusten poisto ei auta, vaan koko kodin/yrityksen laitekanta on tarkistettava mahdollisen virusinfektion havaitsemiseksi ja poistamiseksi.

Verkko on pullollaan rikollista toimintaa joilla yritetään rahastaa tavalla tai toisella.

Kiristys on yksi ikävimmistä ilmiöistä.

Liitetiedostojen mukana leviää mm. ohjelma nimeltä Cryptolocker, joka salaa kovalevysi sisällön ja pyytää sen jälkeen sinulta lunnaita tiedostojesi palauttamiseksi. Yksityishenkilön on mahdoton selvittää salausavainta.

Yksi hyvä keino varautua tähän, kuten muihin viruksiin, sekä myös kovalevyn tuhoutumiseen, on jatkuvasti tehty tiedon varmennuskopiointi. Automatiikkaa en suosittele, koska myös virukset kopioituvat mahdollisesti samalla varmennuslevyllesi. Eli kopioi kaikki tärkein tietosi (tunnukset yms.) ja päivän työsi joka ilta varmennuslevylle. Irroita sen jälkeen varmennuslaite koneesta. Työlästä mutta se on melko varma tapa suojata tärkeä data.

Myös DVD levylle siirretty tärkeä tieto on hyvin turvassa.

Jos olet havainnut koneellasi outoja tapahtumia, saattaa koneellasi majailla virus tai muu haittaohjelma. Jos näyttöön ilmestyy jokin uhkausviesti, irroita laite välittömästi verkosta laajemman tuhon välttämiseksi. Kirjoita viesti muistiin ja katkaise virta laitteesta. Kannettavissa voi myös napata akun pois välittömästi. Menetät viimeisimmän työsi mutta saatat pelastaa kuukausien työt. Vie sen jälkeen koneesi ammattilaisen puhdistettavaksi. Kerro huoltomiehelle, mitä kuvaruudulla luki.

Virukset saattavat lauetessaan myös esittää erilaisia animaatioita. Esim. kuvatuutuasi putsataan pala palalta tms. yhtä ikävää. Piuhat irti heti, koska kovalevyäsi tuhotaan tuon animaation aikana.

Yksi mahdollisuus omatoimiseen (vähemmän haitallisten - jos sellaisia nyt yleensä sitten onkaan) virusten poistoon on etsiä opastusta verkosta. Suomenkielistä opastusta löytyy ainakin sivulta "virus.fi". Kotiverkoissa ja yritysverkoissa yksittäisen koneen virusten poisto ei auta, vaan koko kodin/yrityksen laitekanta on tarkistettava mahdollisen virusinfektion havaitsemiseksi ja poistamiseksi.

Tilaa:

Blogitekstit (Atom)